Warum Google Konten sperrt und was Ihr Antidetect damit zu tun hat

Einführung

Google hat die Mechanismen der digitalen Identifikation einmal mehr verkompliziert, indem eine neue, ausgefeiltere Schutzschicht basierend auf proprietären HTTP-Headern eingeführt wurde. Diese stille Änderung hat den Großteil des Marktes unvorbereitet getroffen und eine Welle hastiger Updates ausgelöst. Während andere sich beeilten, oberflächliche "Fixes" zu veröffentlichen, haben wir verstanden, dass wir nicht vor einem kleinen Problem stehen, sondern vor einer grundlegenden Verschiebung, die eine tiefe und umfassende Analyse erfordert.

In diesem Artikel werden wir erklären, wie dieser neue Tracking-Mechanismus funktioniert. Zunächst werden wir den Inhalt und Zweck der wichtigsten Header im Detail analysieren – von der X-Browser-*-Familie bis hin zu den kritisch wichtigen X-Client-Data und X-Chrome-Id-Consistency-Request – und genau erklären, wie sie es Google ermöglichen, einen echten Nutzer von einem Antidetect-Browser zu unterscheiden. Anschließend werden wir die Ergebnisse unserer groß angelegten Studie präsentieren, in der wir ungeschönt zeigen, wie führende Antidetect-Browser mit dieser neuen Bedrohung umgehen (oder, was häufiger vorkommt, daran scheitern). Wenn Sie mit der Theorie bereits vertraut sind, können Sie direkt zu our research results springen.

Um jedoch wirklich zu verstehen, warum einige Lösungen einen kohärenten und authentischen Fingerabdruck aufbauen, während andere lediglich ein Mosaik aus leicht erkennbaren Artefakten erstellen, empfehlen wir dringend, die gesamte Analyse zu lesen. Genau in der korrekten Umsetzung dieser Feinheiten verläuft die Grenze zwischen stabilem Betrieb und unvermeidlicher Blockierung.

Über welche Header sprechen wir?

Bei der Interaktion mit seinen Diensten verwendet Google Chrome eine Gruppe proprietärer HTTP-Header, die eine Doppelrolle spielen. Offiziell sind sie für interne Aufgaben vorgesehen: A/B-Tests, Telemetrie-Erfassung und die Überprüfung der Browser-Authentizität. Ihre tatsächliche Anwendung ist jedoch viel breiter – sie sind ein leistungsstarker Mechanismus zur Benutzeridentifikation und Erkennung anomaler Aktivitäten, was ihre Analyse und Emulation zu einer Schlüsselaufgabe für Entwickler von Antidetect-Browsern macht. Lassen Sie uns diese genauer betrachten.

Die X-Browser-*-Familie

``http``

// X-Browser-* headers //

X-Browser-Channel: stable

X-Browser-Year: 2025

X-Browser-Validation: XPdmRdCCj2OkELQ2uovjJFk6aKA=

X-Browser-Copyright: Copyright 2025 Google LLC. All rights reserved.

Diese Familie umfasst 4 Header, die zur grundlegenden Identifizierung des Browser-Builds und zur Überprüfung seiner Authentizität dienen. Auf diese Weise stellt Google fest, dass eine Anfrage von einem echten Google Chrome stammt und nicht von einem anderen Browser, der versucht, sich als dieser auszugeben.

X-Browser-Channel— informiert den Server über den Release-Kanal des Browsers (stable,beta,dev,canary). Dies ermöglicht es Google, Inhalte oder Funktionen abhängig von der Stabilität des Builds anzupassen. Für die meisten Benutzer ist der Wertstable.X-Browser-Year— das Veröffentlichungsjahr der verwendeten Browserversion.X-Browser-Copyright— eine Standardzeichenfolge mit Urheberrechtsinformationen.X-Browser-Validation— der wichtigste Header in dieser Gruppe, der zum Schutz vor Bots und modifizierten Clients entwickelt wurde. Sein Wert wird basierend auf zwei Komponenten generiert: einem in der Chrome-Binärdatei eingebetteten API-Schlüssel (einzigartig für jedes Betriebssystem) und derUser-Agent-Zeichenfolge der aktuellen Anfrage.

Der X-Client-Data-Header

```http

// X-Client-Data header //

x-client-data: CJa2yQEIpLbJAQipncoBCMvrygEIk6HLAQj0o8sBCIWgzQEI/aXOAQiTgc8BCP+EzwEIkIfPAQiFis8BCKqLzwEIpIzPARiYiM8BGIyJzwE=

Decoded:

message ClientVariations {

// Active Google-visible variation IDs on this client. These are reported for analysis, but do not directly affect any server-side behavior.

repeated int32 variationid = [3300118, 3300132, 3313321, 3323339, 3330195, 3330548, 3362821, 3379965, 3391635, 3392127, 3392400, 3392773, 3392938, 3393060];

// Active Google-visible variation IDs on this client that trigger server-side behavior. These are reported for analysis and directly affect server-side behavior.

repeated int32 triggervariation_id = [3392536, 3392652];

}

```

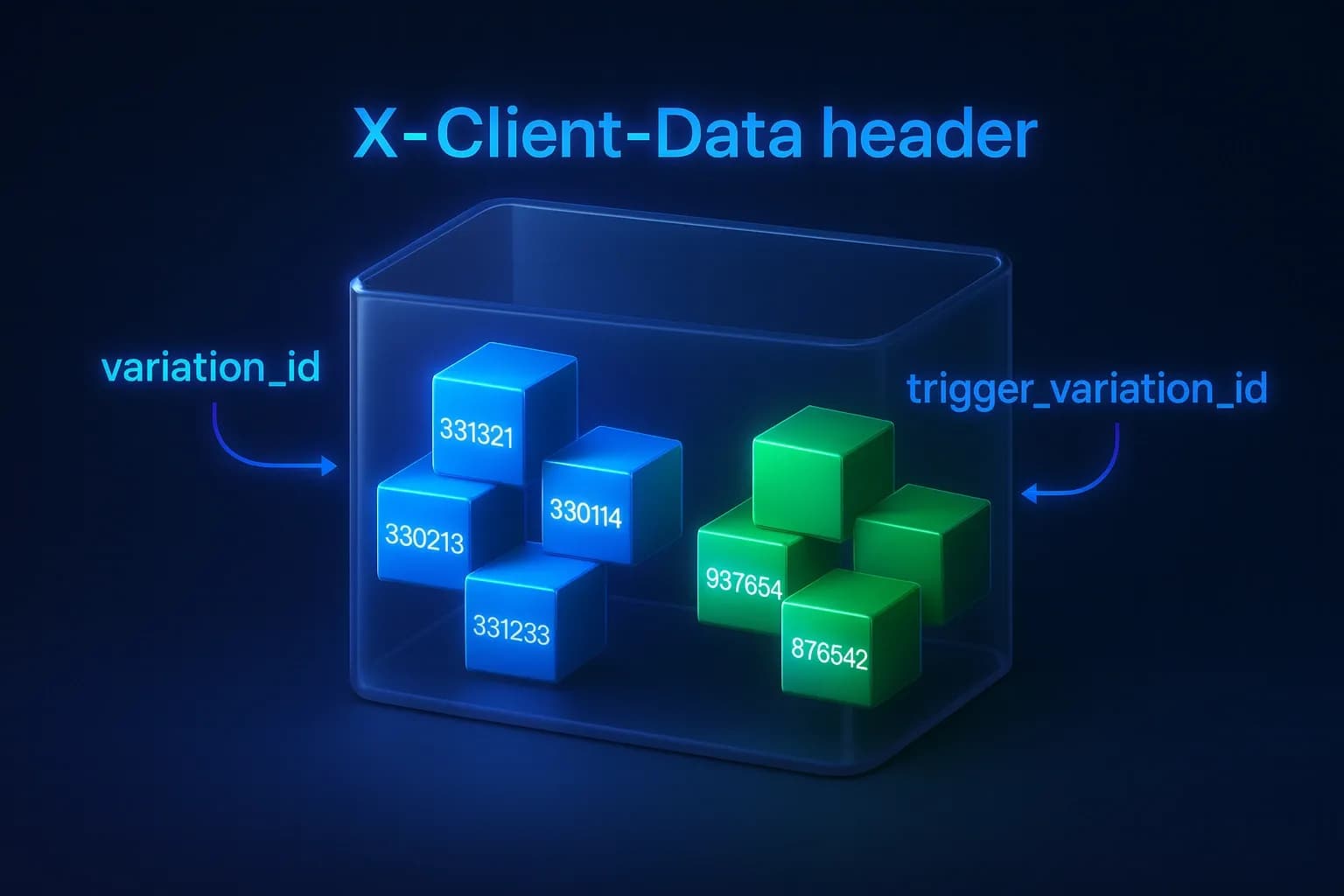

Der X-Client-Data-Header ist ein wichtiges Werkzeug im „Field Trials“-System von Google und stellt ein websicheres, Base64-codiertes Protobuf-Objekt dar. Er teilt den Google-Servern mit, welche experimentellen Funktionen in einer bestimmten Browser-Instanz aktiv sind, und ermöglicht so groß angelegte A/B-Tests, die schrittweise Einführung neuer Funktionen für einen begrenzten Benutzerkreis sowie dynamische Änderungen am Verhalten von Webdiensten (wie der Google-Suche oder YouTube) für einen bestimmten Client.

Die Nachricht enthält zwei Hauptlisten mit numerischen Kennungen:

1. variationid: IDs der aktiven Experimentgruppen im Browser.

2. triggervariationid: eine separate Liste von IDs, die als „Trigger“ für Google-Web-Properties markiert sind. Logisch getrennt von regulären variationids.

Ein Hauptmerkmal dieses Mechanismus ist sein Lebenszyklus: Die Variationswerte werden beim ersten Start eines Chrome-Profils festgelegt und können sich zwischen nachfolgenden Starts leicht ändern. Das vollständige Löschen des Profilordners leitet ihre Neugenerierung ein. Somit ist dieser Header kein statischer „Schnappschuss“, sondern ein dynamischer Identifikator, der für jedes Profil einzigartig ist.

Der X-Chrome-Id-Consistency-Request-Header

```http

// X-Chrome-Id-Consistency-Request header //

x-chrome-id-consistency-request: version=1,clientid=77185425430.apps.googleusercontent.com,deviceid=78e64ade-1b2a-4ea6-9068-9765aa13e80a,signinmode=allaccounts,signoutmode=showconfirmation

```

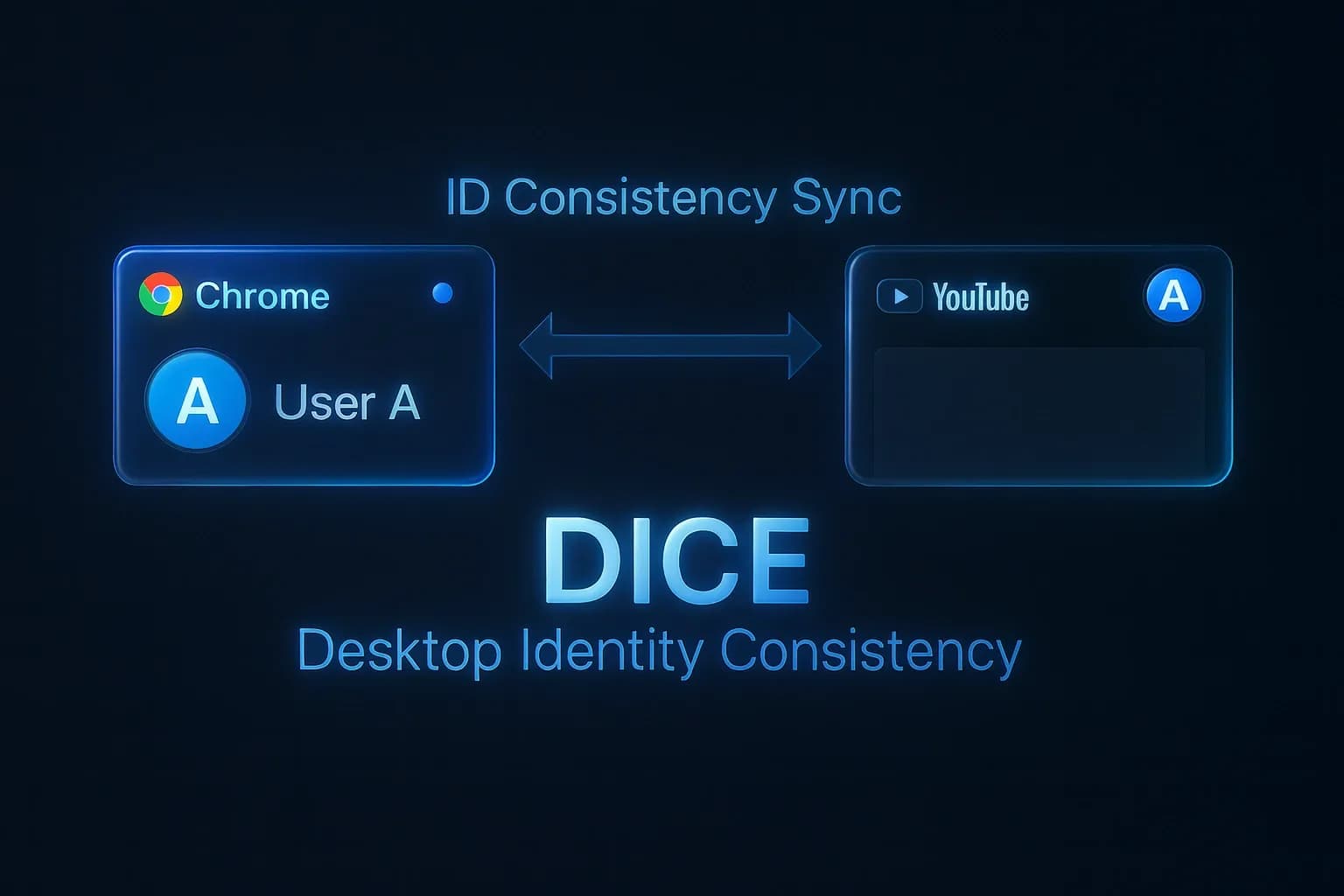

X-Chrome-ID-Consistency-Request ist ein Service-Header, ein Schlüsselelement des DICE-Mechanismus (Desktop Identity Consistency). Seine Hauptaufgabe besteht darin sicherzustellen, dass die Liste der Google-Konten, bei denen Sie im Browser selbst (im Chrome-Profil) angemeldet sind, immer mit der Liste der Konten übereinstimmt, die auf Google-Webseiten wie Gmail, Drive oder YouTube aktiv sind. Einfach ausgedrückt ist es eine Art Garantie für die Kontokonsistenz, die Chrome gegenüber Google-Websites vorweist.

Dieser Header wird bei jeder Anfrage an Google-Domains gesendet, die mit der Kontoverwaltung zusammenhängen (wie z. B. accounts.google.com), und enthält Informationen über alle aktiven Sitzungen im Browser. Als Antwort sendet der Server den X-Chrome-ID-Consistency-Response-Header, der dem Browser mitteilt, welche Konten auf der Webseite hinzugefügt oder entfernt werden müssen, um vollständige Konsistenz zu erreichen. Diesem Mechanismus ist es zu verdanken, dass ein neues Konto, das Sie im Chrome-Browser hinzufügen, sofort in der Liste der verfügbaren Konten auf YouTube erscheint, ohne dass Sie sich erneut anmelden müssen.

Da der X-Chrome-Id-Consistency-Request-Header untrennbar mit der Autorisierungsfunktion innerhalb des Browserprofils selbst verbunden ist, wird sein Fehlen oder seine fehlerhafte Bildung für Google zu einem klaren Indikator für eine Emulation. Sein Fehlen beim Zugriff auf die Authentifizierungsdienste von Google ist ein klares und leicht überprüfbares Signal dafür, dass sie es nicht mit einem Standard-Chrome-Benutzer zu tun haben. Dies ist ein Architekturfehler, den die meisten Antidetect-Browser auf dem Markt aufweisen und der ihre mangelnde Authentizität sofort offenbart.

Die meisten Antidetect-Lösungen auf dem Markt sind nicht in der Lage, diesen Mechanismus korrekt zu reproduzieren. Doch selbst sein formales Vorhandensein garantiert nicht die Authentizität des Fingerabdrucks. In einem der von uns überprüften Produkte wird die Kontosynchronisierungsfunktion deklariert und der Header wird tatsächlich gesendet, aber wie gut imitiert er das Verhalten eines echten Chrome? Genau in den Details dieser Implementierung liegen neue Erkennungsrisiken, die wir in unserer Untersuchung aufzeigen werden.

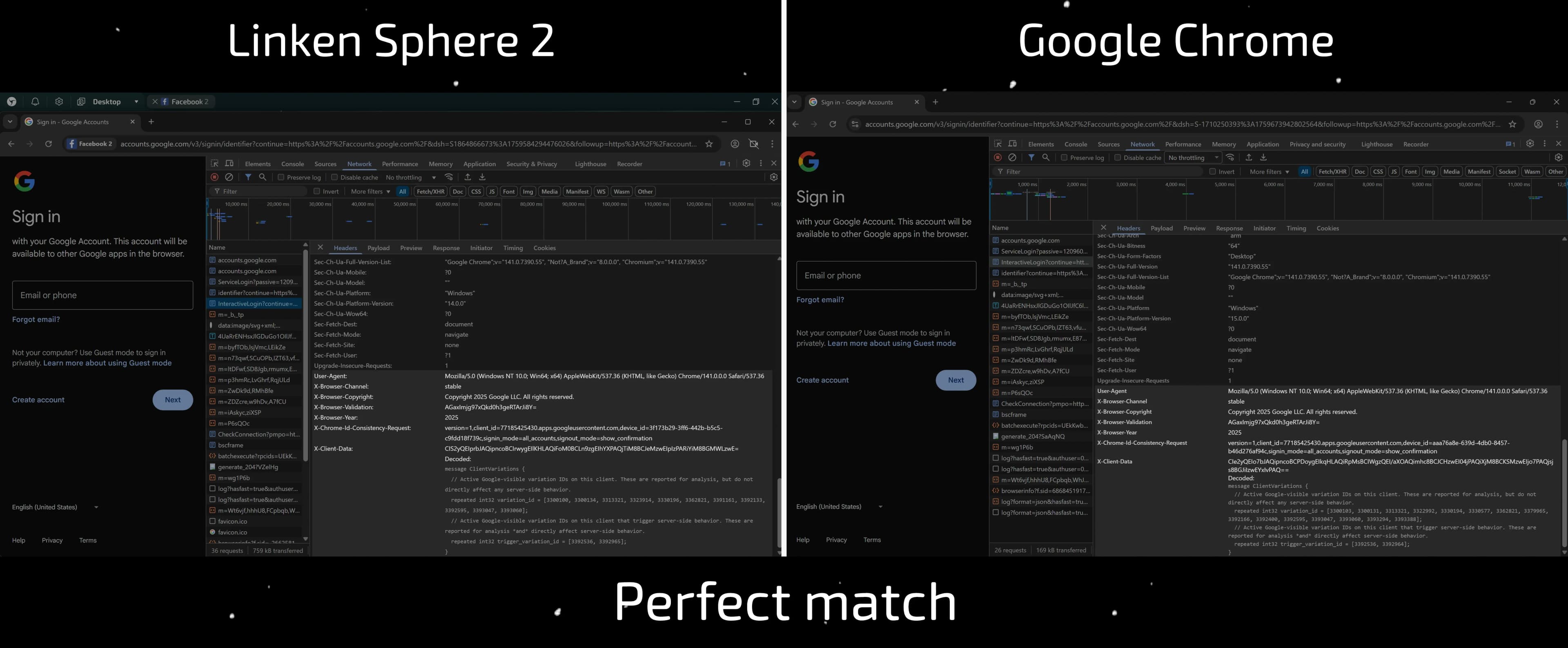

Untersuchung: Wie beliebte Antidetects Chrome emulieren

Theorie ist das Fundament, aber das wahre Bild des Marktes zeigt sich erst in der Praxis. Um objektiv zu beurteilen, wie führende Antidetect-Lösungen die Emulation der Schlüsselmechanismen von Chrome bewältigen, haben wir unsere eigene tiefgehende Untersuchung durchgeführt. Unsere Analyse konzentriert sich auf zwei kritisch wichtige Aspekte: die Korrektheit der gesendeten Header und die Qualität der Implementierung der Google-Konto-Autorisierungsfunktion – ein integraler Bestandteil eines modernen Browsers.

Und unserem Prinzip der Transparenz folgend, werden wir die gesamte Methodik im Detail beschreiben. Dies ermöglicht es Ihnen, nicht nur unseren Ergebnissen zu vertrauen, sondern jeden Antidetect-Browser unabhängig zu testen und seine Zuverlässigkeit zu überprüfen.

Wie überprüfen Sie Ihren Antidetect-Browser?

Header überprüfen:

1. Erstellen Sie eine Sitzung/ein Profil in Ihrem Antidetect-Browser.

2. Starten Sie die Sitzung, warten Sie 20-30 Sekunden (dies ist notwendig, damit Experimentgruppen zugewiesen werden können) und beenden Sie dann die Sitzung.

3. Starten Sie die Sitzung neu.

4. Öffnen Sie die DevTools durch Drücken der Taste F12 > wechseln Sie zum Tab "Netzwerk".

5. Gehen Sie zu accounts.google.com.

6. Überprüfen Sie die Header in ein paar Anfragen an diese Domain.

7. Wiederholen Sie den Vorgang mit 5 verschiedenen Sitzungen/Profilen, um Fehler zu reduzieren.

Sie sollten am Ende eine Liste von 6 Headern haben, zum Beispiel:

```http

// New Chrome Headers //

x-browser-channel: stable

x-browser-copyright: Copyright 2025 Google LLC. All rights reserved.

x-browser-validation: qSH0RgPhYS+tEktJTy2ahvLDO9s=

x-browser-year: 2025

x-chrome-id-consistency-request: version=1,clientid=77185425430.apps.googleusercontent.com,deviceid=1efe3440-1559-4a46-b9f4-ea61f9a587b9,signinmode=allaccounts,signoutmode=showconfirmation

x-client-data: CKy1yQEIkbbJAQiktskBCKmdygEI3vjKAQiSocsBCJGkywEIhqDNAQj9pc4BCPaEzwEI04jPAQiFis8BCJaMzwEIo4zPARiYiM8B

Decoded:

message ClientVariations {

// Active Google-visible variation IDs on this client. These are reported for analysis, but do not directly affect any server-side behavior.

repeated int32 variationid = [3300012, 3300113, 3300132, 3313321, 3325022, 3330194, 3330577, 3362822, 3379965, 3392118, 3392595, 3392773, 3393046, 3393059];

// Active Google-visible variation IDs on this client that trigger server-side behavior. These are reported for analysis and directly affect server-side behavior.

repeated int32 triggervariation_id = [3392536];

}

```

Google-Konto-Autorisierung überprüfen:

1. Erstellen Sie eine Sitzung/ein Profil in Ihrem Antidetect-Browser.

2. Starten Sie die Sitzung.

3. Klicken Sie in der oberen rechten Ecke auf das Profilsymbol.

4. Überprüfen Sie, ob ein Button "Anmelden bei..." vorhanden ist — wenn ein solcher Button vorhanden ist, ist die Anmeldung in einem Google-Konto technisch möglich.

5. Klicken Sie darauf und melden Sie sich in Ihrem Google-Konto an.

6. Klicken Sie auf das Symbol des angemeldeten Kontos in der oberen rechten Ecke > "Google-Konto verwalten".

7. Gehen Sie zu "Sicherheit" > "Ihre Geräte" > "Alle Geräte verwalten".

8. Klicken Sie auf das aktuelle Gerät und bestätigen Sie gegebenenfalls Ihr Kontopasswort.

9. Achten Sie auf den Gerätenamen, der Google zur Verfügung steht (wird unter dem Namen des Betriebssystems angezeigt).

Sie haben nun alle notwendigen Daten gesammelt. Jetzt ist es an der Zeit, ein Urteil zu fällen. Um die Analyse zu systematisieren und eine objektive Bewertung Ihres Antidetect-Browsers abzugeben, gleichen Sie Ihre Ergebnisse mit dieser Checkliste ab. Je mehr positive Antworten Sie erhalten, desto besser ist die Emulation implementiert und desto schwerer wird es für die Google-Systeme sein, Sie von einem echten Nutzer zu unterscheiden.

- [ ] Sendet der Browser alle Header der

X-Browser-*-Familie? - [ ] Sendet der Browser den Header

X-Client-Dataund enthält dieser mehr als einevariation_id? - [ ] Sendet der Browser den Header

X-Chrome-Id-Consistency-Requestund unterstützt er die Anmeldung in einem Google-Konto? - [ ] Sieht der Gerätename bei der Anmeldung bei Google realistisch aus?

Unsere Untersuchungsergebnisse

| Produkt | x-browser-*-Emulation | x-client-data-Emulation | Google-Login | |

| Linken Sphere 2 v2.10.11 | ||||

| Octo Browser v2.7.8 | ||||

| Vision v3.3.33 | ||||

| Dolphin Anty v2025.279.165 | ||||

| Undetectable v2.39.0 | ||||

| **Adspower v7.6.3 \ | 2.7.8.9** | |||

| Multilogin X Mimic 140 | ||||

| GoLogin v3.4.7 | ||||

| MoreLogin v2.42.0.0 |

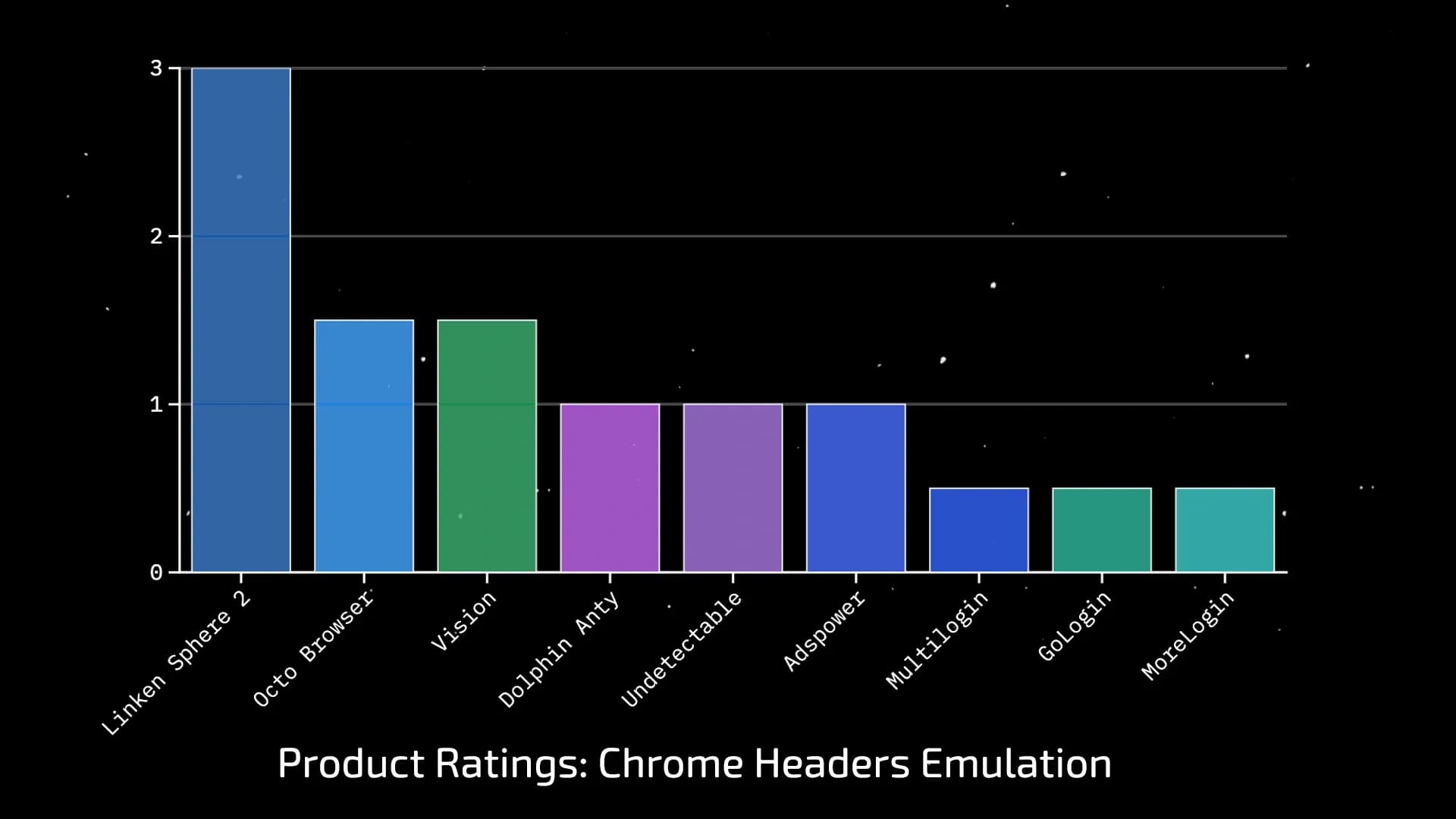

Die Ergebnisse unserer Untersuchung, zusammengefasst in der abschließenden Tabelle, zeichnen ein klares und ziemlich alarmierendes Bild. Hinter den glänzenden Marketingversprechen verbergen sich konzeptionelle Fehlkalkulationen bei der Implementierung. Um zu verstehen, wie tiefgreifend diese Probleme sind, lassen Sie uns jede Spalte, jede Verteidigungslinie im Detail aufschlüsseln.

Erste Verteidigungslinie: Die grundlegende Browser-Signatur

Die vier Header der *X-Browser-**-Familie sind nicht nur Service-Informationen, sondern die grundlegende „Signatur“ eines modernen Chrome. Ihr Fehlen ist ein sofortiges und offensichtliches Signal für die Google-Systeme, dass sie es nicht mit einem authentischen Browser zu tun haben. Wie aus der Tabelle ersichtlich ist, generiert die überwiegende Mehrheit der Lösungen (Dolphin Anty, Adspower, Multilogin, GoLogin, MoreLogin) diese Header schlichtweg nicht. Dies ist ein grober Fehler, der das Profil sofort vom echten Traffic abhebt und weitere Überprüfungen nahezu überflüssig macht.

Undetectable ist eine gesonderte Erwähnung wert: Trotz der formalen Implementierung dieser Header bleibt X-Browser-Validation in Android-Profilen leer. Diese kritische Diskrepanz zum Verhalten eines echten Browsers macht den gesamten Wert ihrer formalen Emulation zunichte.

Verhaltensanomalie: Statischer und eingeschränkter X-Client-Data

Hier liegt eine zentrale Schwachstelle, über die fast alle stolpern. Das Problem ist zweifach: Es liegt nicht nur in der statischen Natur des Headers, sondern auch in seiner primitiven Struktur.

Die meisten Lösungen generieren einen x-client-data-Header, der nur eine variationid enthält und triggervariationid vollständig ignoriert. Währenddessen bildet ein echter Chrome, der gleichzeitig an Dutzenden von „Feldversuchen“ teilnimmt, einen Header mit einem reichhaltigen Satz vieler variationids und in der Regel mehreren triggervariationids.

Dieser von vornherein fehlerhafte und leicht unterscheidbare Fingerabdruck wird durch die Tatsache verschärft, dass er unverändert bleibt. Ein solches Verhalten (eine ID, keine Updates) ist für einen echten Browser nur in den ersten 10-30 Sekunden nach dem Start charakteristisch. Danach beginnt ein echter Chrome, Informationen von Google über aktive Experimente zu erhalten, und der Inhalt des Headers wird umfangreicher und ändert sich.

Infolgedessen sendet ein solches Profil während der gesamten Sitzung ein anomales Signal, das wie folgt beschrieben werden kann: „Ich bin ein Emulator, der nicht nur nicht an den Experimenten von Google teilnimmt, sondern auch nicht in der Lage ist, seinen Zustand zu aktualisieren.“

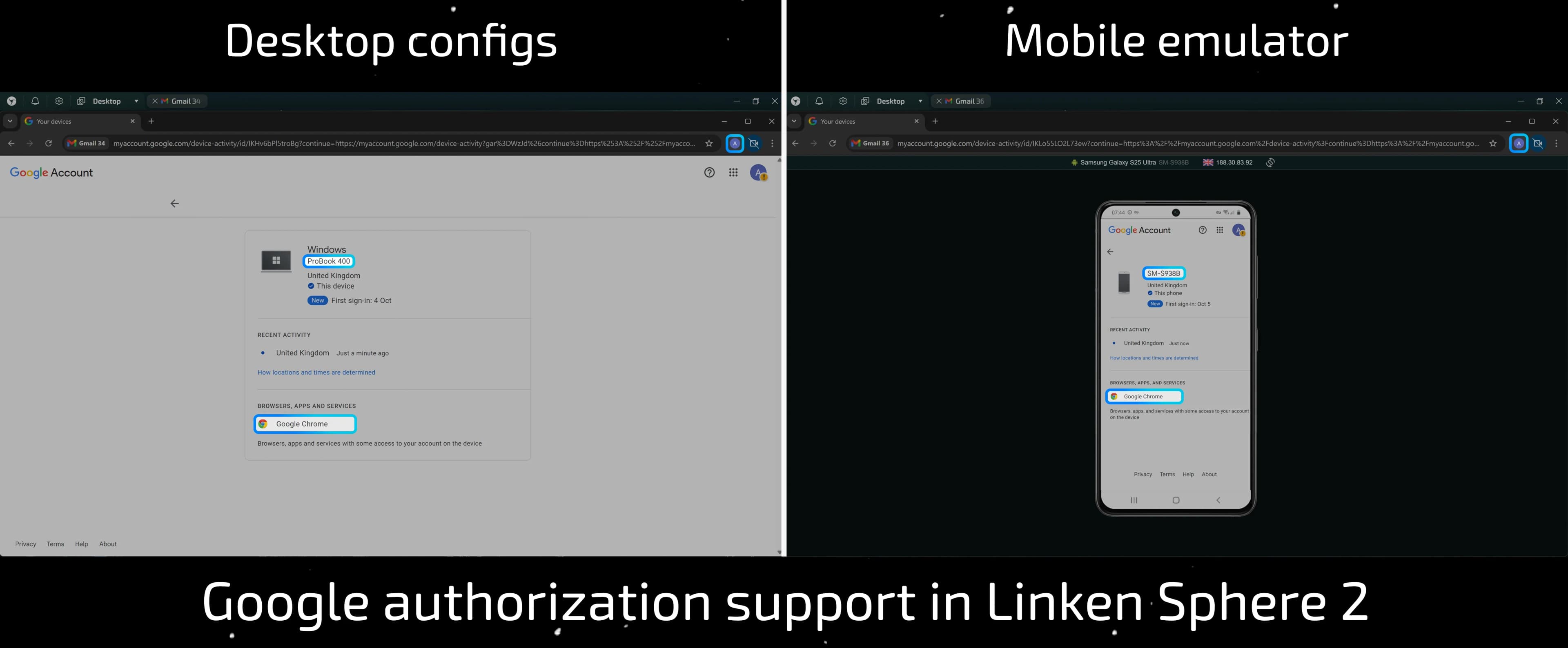

X-Chrome-Id-Consistency-Request als Marker für Schwachstellen im Synchronisationsmechanismus

Die Möglichkeit, sich direkt über die Browser-Oberfläche in ein Google-Konto einzuloggen, ist nicht nur eine Annehmlichkeit, sondern ein entscheidendes Vertrauenselement, das untrennbar mit dem Header X-Chrome-Id-Consistency-Request verbunden ist. Wie wir bereits festgestellt haben, ist dieser Header ein Garant für die Integrität des Kontos. Wenn ein Browser diese Funktion nicht unterstützt, kann er diesen Header folglich physisch nicht senden, was für Google ein direkter Beweis für eine Emulation ist.

Unsere Tests haben gezeigt, dass fast keiner der Marktteilnehmer diesen Mechanismus korrekt implementieren konnte.

Die einzige Ausnahme neben Linken Sphere ist Dolphin Anty. Dessen Implementierung verschärft das Problem jedoch nur. Standardmäßig ist in der normalen Profilkonfiguration die Funktion zum Senden des Gerätenamens deaktiviert. Infolgedessen überträgt Dolphin bei der Autorisierung in einem Google-Konto diesen kritisch wichtigen Parameter nicht – ein fundamentaler Unterschied zum Verhalten eines echten Chrome, der diesen Wert immer überträgt.

Wenn Sie die Spoofing-Funktion DeviceName manuell aktivieren, bietet das System an, einen Namen zu generieren, und hier liegt die zweite, nicht weniger schwerwiegende Schwachstelle. Die überwiegende Mehrheit der Nutzer ändert ihren Gerätenamen nie und verwendet die vom Hersteller festgelegten Standardkennungen. Anstatt diese echten Werksnamen (MacBookPro16,1, ProBook 400, VivoBook E14 E402) zu imitieren, erstellt der Algorithmus von Dolphin sprachlich unnatürliche Konstruktionen, die auf einer einzigen maschinellen Vorlage basieren. Während unserer Tests erhielten wir solche Beispiele: BernieFast, JewellSuperTablet, KorbinUltraLaptop, MazieServer und LiaTablet (bemerkenswerterweise wurden alle während der Tests auf PC-Konfigurationen erhalten).

Dies ist ein starres, leicht erkennbares Muster. Menschen benennen ihre Geräte nicht, indem sie einen persönlichen Namen mit einem Adjektiv oder einem Gadget-Typ verketten. Anstatt zu maskieren, entsteht so ein einzigartiger und leicht verfolgbarer Fingerabdruck, der nicht nur ein spezifisches Profil entlarvt, sondern auch die Gruppierung aller mit diesem Tool erstellten Konten ermöglicht.

Die Ergebnisse der Analyse führen uns zu einem eindeutigen Urteil. Wir sehen keine isolierten Fehler, sondern eine systemische Schwachstelle im Ansatz selbst: Die meisten Lösungen arbeiten nach einem Checklisten-Prinzip, bei dem einzelne Elemente formal reproduziert werden, ihre interne Logik und ihr Zusammenhang jedoch völlig ignoriert werden. Für die modernen Analysesysteme von Google dient ein solch zentrales Versäumnis als direkter Beweis für eine Emulation.

Neue Erkennungsvektoren: Strategische Risiken und Chancen

Trotz der offiziellen Aussagen von Google über die geringe Entropie des X-Client-Data-Headers zeigt unsere Forschung, die mehrere hundert Testläufe von Chrome umfasst, das Gegenteil: Wir haben keine einzige Wiederholung des generierten Variationssatzes verzeichnet. Dies erzwingt eine neue Perspektive auf seine Rolle in Tracking-Mechanismen.

Für den durchschnittlichen Nutzer wird dieser Header zu einem weiteren Vektor zur Erstellung eines einzigartigen Fingerabdrucks. In Verbindung mit einer IP-Adresse und anderen Geräteparametern ermöglicht er die hochpräzise Identifizierung eines bestimmten Browsers innerhalb eines einzigen Netzwerks. Im Kontext von Antidetect-Browsern geht die Hauptgefahr jedoch nicht von der Einzigartigkeit an sich aus, sondern von der Unvollkommenheit ihrer Imitation. Wie wir bereits gezeigt haben, sind die primitive Struktur und das statische Verhalten dieses Headers in den meisten Lösungen eine leicht erkennbare Anomalie.

Es ist wichtig, das Ausmaß und die Ziele dieser Datenerfassung zu verstehen:

- Die Header X-Browser-* und X-Client-Data werden an alle mit Google verbundenen Domains gesendet.

- Der Header X-Chrome-Id-Consistency-Request hat einen engeren Zweck und wird nur an Dienste übermittelt, die in direktem Zusammenhang mit Authentifizierungsprozessen stehen.

Obwohl diese Header vielleicht noch nicht der Hauptauslöser für die Anti-Bot-Systeme von Google sind, sollte die aktuelle Situation nicht täuschen. Wir erleben eine Phase der groß angelegten Datenerfassung und Algorithmuskalibrierung. Die vollständige Implementierung von darauf basierenden Schutzsystemen ist der nächste logische Schritt. Die Daten werden nur an Google-Domains gesendet, was das Unternehmen jedoch nicht daran hindert, Informationen mit Partnern zu teilen, wodurch zusätzliche Risiken entstehen.

In dieser neuen Landschaft wandelt sich die Fähigkeit, sich innerhalb eines Profils korrekt in einem Google-Konto zu autorisieren, von einer praktischen Funktion zu einem zentralen strategischen Element. Ihre ordnungsgemäße Implementierung ermöglicht es der Sitzung, sich organisch in das Verhaltensmodell der überwiegenden Mehrheit echter Nutzer einzufügen, die in ihren Browsern autorisiert sind. Somit verlässt das Profil die Kategorie anomaler, nicht autorisierter Sitzungen (Gastmodi, öffentliche Computer) mit einem von vornherein anderen Risikoniveau, was zu einem der entscheidenden Erfolgsfaktoren wird.

Linken Sphere: Lösung des Problems auf fundamentaler Ebene

Eine Analyse des Marktes offenbart ein gemeinsames Muster: Die meisten Lösungen reagieren im Nachhinein auf Änderungen und fügen die Emulation einzelner Elemente erst hinzu, wenn diese entdeckt werden. Unser Ansatz ist grundlegend anders. Wir haben diese Mechanismen von Anfang an nicht als eine Ansammlung isolierter Header betrachtet, sondern als ein einziges, zusammenhängendes System, das die interne Logik der Browserfunktion widerspiegelt. Genau das hat es uns ermöglicht, sein Verhalten nicht nur zu imitieren, sondern mit nativer Präzision nachzubilden.

Nachbildung der digitalen Signatur: Umfassende Header-Emulation

Linken Sphere implementiert eine vollwertige, mehrstufige Emulation aller kritisch wichtigen Header.

- *Die

X-Browser--Familie**: Dies ist die grundlegende Ebene der Authentizität, und sie ist makellos umgesetzt. Die Header sind korrekt geformt und entsprechen vollständig dem Verhalten eines echten Google Chrome auf allen Betriebssystemen, einschließlich Android, wo andere Produkte offensichtliche Fehlkalkulationen aufweisen. X-Client-Data: Anstelle eines statischen, strukturell primitiven Platzhalters generiert Linken Sphere einen dynamischen, kontextabhängigen Header. Dank Substitutionen auf Kernel-Ebene sind die zugewiesenen Experiment-IDs direkt von der Sitzungskonfiguration abhängig. Das System berücksichtigt Geräteeigenschaften genau wie ein echter Chrome, bevor es „Field Trials“ zuweist. Dies erzeugt nicht nur einen einzigartigen, sondern auch einen logisch fundierten Fingerabdruck.

Das finale Element des Vertrauens: Integrierte Konto-Synchronisation

Wir betrachten den X-Chrome-Id-Consistency-Request-Header und die damit verbundene Autorisierung nicht als zusätzliches Feature, sondern als integralen Bestandteil eines plausiblen Fingerabdrucks.

1. Standardmäßige Integration. Das Spoofing des Gerätenamens ist keine Option, die man vergessen kann zu aktivieren. Es ist standardmäßig aktiv und ein grundlegender Bestandteil des Fingerabdrucks. Dies stellt sicher, dass sich die Sitzung von der allerersten Anfrage an wie ein echtes Gerät verhält, wodurch Anomalien beseitigt werden.

2. Kontextueller Realismus. Das System generiert nicht einfach einen zufälligen, sondern einen vollständig passenden Gerätenamen für die Konfiguration. Wenn Ihre Sitzung ein HP ProBook 400 emuliert, wird ein echter, charakteristischer DeviceName für genau dieses Modell verwendet. Das gleiche Prinzip gilt für unsere mobilen Konfigurationen: Ein Android-Profil erhält einen realistischen Namen, der dem ausgewählten Smartphone-Modell entspricht.

Die Ansätze unterscheiden sich radikal. Viele Lösungen bieten eine Reihe von unzusammenhängenden, leicht erkennbaren Artefakten. Linken Sphere erschafft ein organisches und authentisches digitales Porträt, bei dem jedes Detail, einschließlich des Gerätenamens, logisch mit den anderen verbunden ist und sich an seinem richtigen Platz befindet.

Fazit

Die Einführung proprietärer HTTP-Header durch Google markiert eine neue Ära in der Architektur der digitalen Identifikation. Wie unsere Untersuchung gezeigt hat, war der Markt dafür nicht bereit. Die meisten Antidetect-Lösungen zeigen nur eine oberflächliche, fragmentierte Emulation, die bei der ersten ernsthaften Analyse in sich zusammenfällt. Jeder falsch formatierte Header und jede Verhaltensanomalie führt direkt zu operativen Verlusten und startet einen Countdown bis zur Entdeckung und Kompromittierung des gesamten Account-Netzwerks.

Anstatt Löcher zu flicken, löst Linken Sphere das Problem auf einer fundamentalen Ebene und erschafft ein kohärentes, logisch verbundenes Browser-Ökosystem neu. Von der korrekten Generierung von X-Client-Data bis hin zur nativen Integration der Google-Autorisierung – jeder Aspekt arbeitet in Synergie und schafft ein wirklich authentisches und lebendiges digitales Porträt.

In dieser neuen Realität wird die Wahl des Tools von entscheidender Bedeutung für die Stabilität Ihrer Abläufe. Hören Sie auf, Ihre Arbeit Lösungen anzuvertrauen, die der Branche hinterherhinken. Wählen Sie ein Tool, das in der Lage ist, Bedrohungen zu antizipieren und einen strategischen Vorteil zu verschaffen.

Was ist ClientRects

Hallo, liebe Freunde. Heute werden wir über den Browser-Fingerprint namens Client Rects sprechen. Nutzer begannen erstmals 2016 über diesen Fingerprint zu sprechen, nachdem die erste grundlegende und einfache Möglichkeit zu seiner Überprüfung im Browserleaks-Checker aufgetaucht w

So kaufen Sie eine Domain anonym mit Kryptowährung — Die besten Anbieter 2026

Wenn Sie eine Domain kaufen, können Ihr Name, Ihre Adresse und Ihre Telefonnummer in der öffentlichen WHOIS-Datenbank landen — jeder wird genau herausfinden können, wem die Website gehört. Einige Registrare bieten Datenschutzdienste an, aber nicht alle bieten wirklich ein hohes M

Warum IP-Sauberkeit wichtig ist und wie man sie überprüft?

Die Sauberkeit einer IP-Adresse ist von entscheidender Bedeutung, wenn Sie ungehinderten Zugriff auf Webressourcen, kein Risiko von Sperren und eine erfolgreiche Zustellung von E-Mail-Kampagnen benötigen. Im heutigen Artikel werden wir aufschlüsseln, was saubere IPs sind, mit wel