DNS-, WebRTC- und TLS-Leaks — Die häufigsten Fehler

Wenn Sie sich mit einem VPN verbinden oder einen Proxy verwenden, geht man davon aus, dass Ihre echte IP-Adresse und Ihre Online-Aktivitäten verborgen bleiben. In der Praxis ist dies jedoch nicht immer der Fall. Es gibt sogenannte Leaks – technische Mechanismen, die dazu führen, dass einige Daten außerhalb des sicheren Kanals übertragen werden.

DNS-, WebRTC- und TLS-Leaks sind Situationen, in denen technische Daten aufgrund von Netzwerk- oder Browsereinstellungen offengelegt werden: zum Beispiel der DNS-Server, die echte IP-Adresse oder Verbindungsparameter. Solche Leaks geben zwar nicht Ihren Browserverlauf preis, können aber eine Diskrepanz zwischen der IP-Adresse, dem DNS-Server und anderen Verbindungsparametern aufdecken, was als Auslöser für Anti-Fraud-Systeme dienen kann.

In diesem Artikel werden wir uns ansehen, wie DNS-, WebRTC- und TLS-Leaks entstehen, wie man sie erkennt und welche Maßnahmen helfen können, die Risiken zu verringern.

Was sind DNS-, WebRTC- und TLS-Leaks wirklich?

DNS, WebRTC und TLS arbeiten auf unterschiedlichen Ebenen der Netzwerkinteraktion. Daher unterscheiden sich die Mechanismen der Datenpreisgabe in jedem Fall. In einem Fall umgehen Anfragen den sicheren Kanal; in einem anderen überträgt der Browser Netzwerkinformationen direkt; im dritten werden die Parameter der verschlüsselten Verbindung analysiert.

Lassen Sie uns jeden Typ einzeln aufschlüsseln, um die Risiken und Möglichkeiten zum Selbstschutz zu verstehen.

DNS-Leaks

DNS (Domain Name System) ist ein System, das bekannte Website-Namen in IP-Adressen übersetzt. Wenn Sie eine Adresse in Ihren Browser eingeben, sendet Ihr Gerät zunächst eine DNS-Anfrage, um herauszufinden, mit welcher IP es sich verbinden soll, und erst dann wird eine Verbindung zur Website hergestellt.

Bei der Nutzung eines VPN wird davon ausgegangen, dass alle Anfragen durch einen verschlüsselten Tunnel geleitet und von den eigenen DNS-Servern des VPN-Anbieters verarbeitet werden. In einigen Fällen sendet das System jedoch weiterhin DNS-Anfragen direkt an den Server des Internetdienstanbieters (ISP). Dies wird als DNS-Leak bezeichnet.

In diesem Fall sieht der ISP, welche Domains das Gerät anfragt, selbst wenn der Hauptdatenverkehr über das VPN läuft. Gleichzeitig bleiben der Inhalt der Seiten und die übertragenen Daten verschlüsselt. Die Websites selbst und Anti-Bot-Systeme haben keinen Zugriff auf die DNS-Anfragen des Nutzers. Sie können das Problem nur indirekt erkennen – zum Beispiel, wenn der DNS-Server zu einem Land oder Anbieter gehört, während die öffentliche IP-Adresse zu einem anderen Netzwerk gehört.

Die Ursachen können vielfältig sein: eine fehlerhafte Netzwerkkonfiguration, fehlender integrierter DNS-Leak-Schutz im VPN, Protokollkonflikte oder spezifische Eigenschaften des Betriebssystems.

WebRTC-Leaks

WebRTC (Web Real-Time Communication) ist eine in modernen Browsern integrierte Technologie, die den Aufbau einer direkten Verbindung zwischen Nutzern ermöglicht. Sie wird für Videoanrufe, Sprachkommunikation, Online-Konferenzen und die Datenübertragung direkt im Browserfenster verwendet, ohne dass zusätzliche Software installiert werden muss.

Damit die Verbindung korrekt funktioniert, fordert WebRTC die Netzwerkinformationen des Geräts an, einschließlich seiner lokalen und externen IP-Adressen. In einigen Fällen kann WebRTC Netzwerkinformationen direkt übertragen und so den VPN-Tunnel umgehen. Der Browser kann die echte IP-Adresse über spezielle Datenaustauschmechanismen übertragen (zum Beispiel ICE-Candidates – eine Liste möglicher Netzwerkadressen und Routen, die das Gerät für eine direkte Verbindung anbietet), selbst wenn der Website-Traffic über ein VPN oder einen Proxy läuft.

Infolgedessen ist eine Webseite mit aktiviertem WebRTC in der Lage, die echte IP des Nutzers zu ermitteln. Gleichzeitig funktioniert das VPN selbst weiterhin, aber einige Netzwerkinformationen werden direkt offengelegt. Genau aus diesem Grund gelten WebRTC-Leaks als eines der häufigsten Probleme, die das Maß an Anonymität bei der Nutzung eines VPNs oder Proxys verringern.

TLS-Fingerprint: Was er ist und warum er Sie verrät

TLS (Transport Layer Security) ist ein Protokoll, das Daten zwischen dem Browser und der Website verschlüsselt. Dank ihm wird die Verbindung als HTTPS angezeigt und der Inhalt der Seiten bleibt vor dem Abfangen geschützt. Aber TLS hat einen Nebeneffekt, an den nur wenige Menschen denken – den TLS-Fingerprint.

Wenn ein Browser über HTTPS eine Verbindung zu einer Website herstellt, sendet er als Erstes eine ClientHello-Nachricht an den Server – eine Art „Visitenkarte“. Darin wird angegeben, welche Verschlüsselungsmethoden der Client unterstützt, welche TLS-Erweiterungen er verwendet und in welcher Reihenfolge er diese auflistet. Diese Nachricht ist nicht verschlüsselt – der Server sieht sie, noch bevor eine sichere Verbindung hergestellt wird.

Jeder Browser und jedes Programm sendet im ClientHello einen eigenen, einzigartigen Satz von Parametern. Chrome listet Chiffren und Erweiterungen in einer Reihenfolge auf, Firefox in einer anderen und ein Python-Skript oder ein Bot, der auf Standardbibliotheken basiert, in einer dritten. Diese Kombination ist der TLS-Fingerprint. Er lässt sich mit einer Handschrift vergleichen: Sie schreiben dieselben Buchstaben, aber Ihr charakteristischer Stil kann Sie von anderen unterscheiden.

Es gibt Standardmethoden zur Berechnung solcher Fingerprints – JA3 und das modernere JA4. Sie nehmen Parameter aus dem ClientHello (Liste der Chiffren, Erweiterungen, unterstützte Algorithmen) und wandeln sie in einen kurzen Hash um – eine Zeichenfolge, mit der der Client einem bekannten Browser oder Programm zugeordnet werden kann.

Warum der TLS-Fingerprint wichtig ist

Viele Anti-Bot- und Betrugsschutzsysteme analysieren den TLS-Fingerprint passiv – sie müssen keine Skripte auf der Seite ausführen oder Cookies überprüfen. Es reicht aus, sich das ClientHello anzusehen. Wenn eine Anfrage mit einem Chrome-User-Agent-Header eingeht, der TLS-Fingerprint jedoch mit einer Python-Bibliothek übereinstimmt, erkennt der Server sofort, dass er es nicht mit einem echten Nutzer zu tun hat. Eine solche Verbindung kann als verdächtig markiert werden, ein CAPTCHA erhalten oder letztendlich blockiert werden.

Dies ist die erste Verteidigungslinie, die noch vor der Analyse des Verhaltens auf der Seite greift. Genau deshalb helfen selbst perfekt konfigurierte HTTP-Header nicht, wenn der TLS-Fingerprint die Automatisierung verrät.

So prüfen Sie auf DNS-, WebRTC- und TLS-Leaks

Die Prüfung auf Leaks ist ein obligatorischer Schritt, wenn Sie ein VPN oder andere Anonymisierungstools verwenden. Lassen Sie uns aufschlüsseln, wie man dies in der Praxis überprüft.

Prüfung auf DNS-Leaks

Ein DNS-Leak lässt sich am einfachsten über Online-Dienste erkennen. Die Überprüfung dauert nur wenige Minuten und erfordert keine besonderen Kenntnisse.

Dafür können Sie Folgendes verwenden:

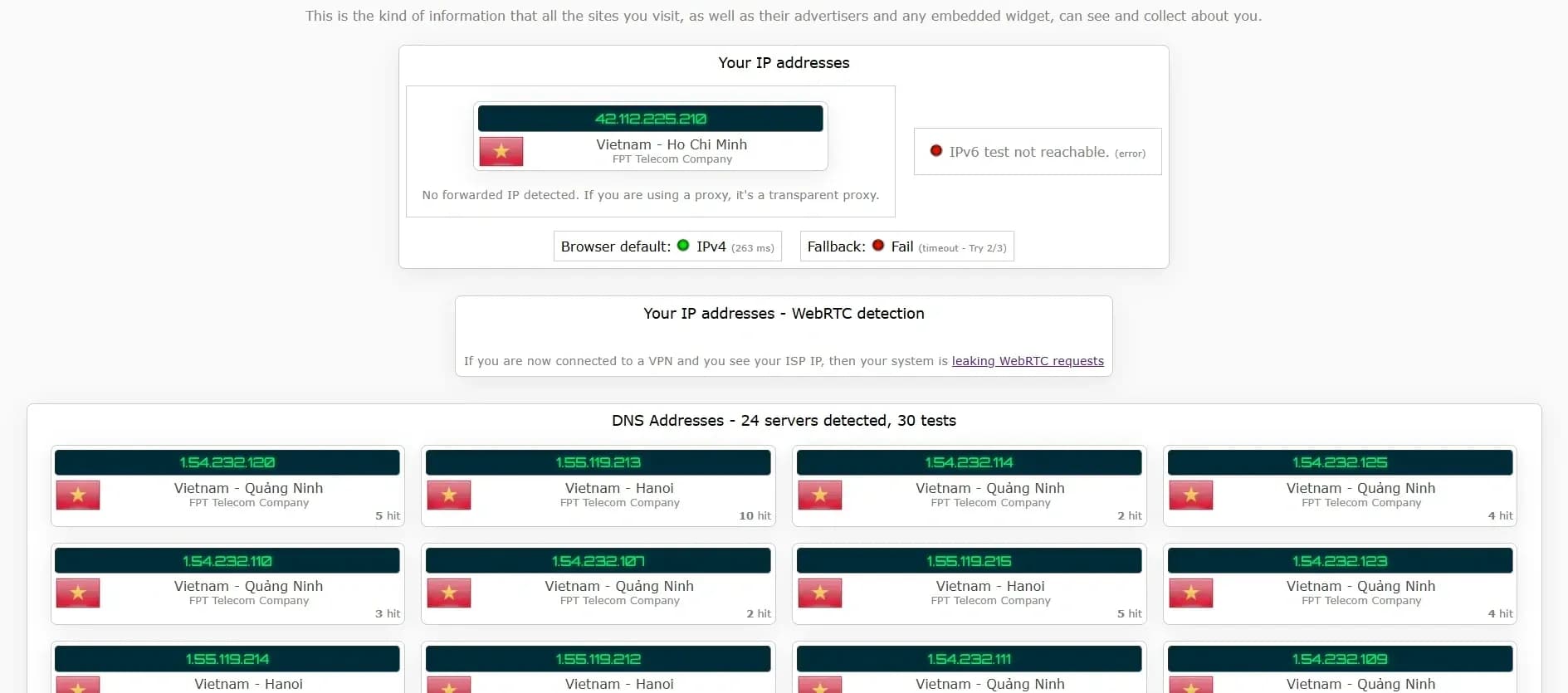

Stellen Sie zur Überprüfung zunächst eine Verbindung zu Ihrem VPN oder Proxy her und öffnen Sie dann einen der DNS-Testdienste. Manchmal wird das Ergebnis sofort geladen, in einigen Fällen müssen Sie den Test jedoch manuell starten.

Der Bericht zeigt die DNS-Server an, über die Ihre Anfragen geleitet werden. Wenn die Server des VPN-Anbieters oder öffentliche DNS (zum Beispiel Cloudflare oder Google) aufgeführt sind, funktioniert der Schutz einwandfrei. Wenn der Name oder die IP Ihres Internetanbieters (ISP) angezeigt wird, ist dies ein Zeichen für ein DNS-Leak.

Sie können das verwendete DNS auch ohne Online-Dienste überprüfen.

Wenn Sie Windows verwenden:

1. Öffnen Sie die Eingabeaufforderung (Win + R → cmd).

2. Geben Sie den folgenden Befehl ein: nslookup example.com

3. Die Zeile „Server“ gibt den DNS-Server an, der die Anfrage verarbeitet.

Wenn Sie macOS / Linux verwenden:

Führen Sie im Terminal Folgendes aus: nslookup example.com oder dig example.com

Wenn das DNS Ihres Internetanbieters angezeigt wird, während das VPN aktiviert ist, bedeutet dies, dass die Anfragen den Tunnel umgehen und der Schutz falsch konfiguriert ist.

Prüfung auf WebRTC-Leaks

Sie können mithilfe spezieller Online-Dienste auf ein WebRTC-Leak prüfen. Das Verfahren ähnelt dem DNS-Test.

Dafür können Sie Folgendes verwenden:

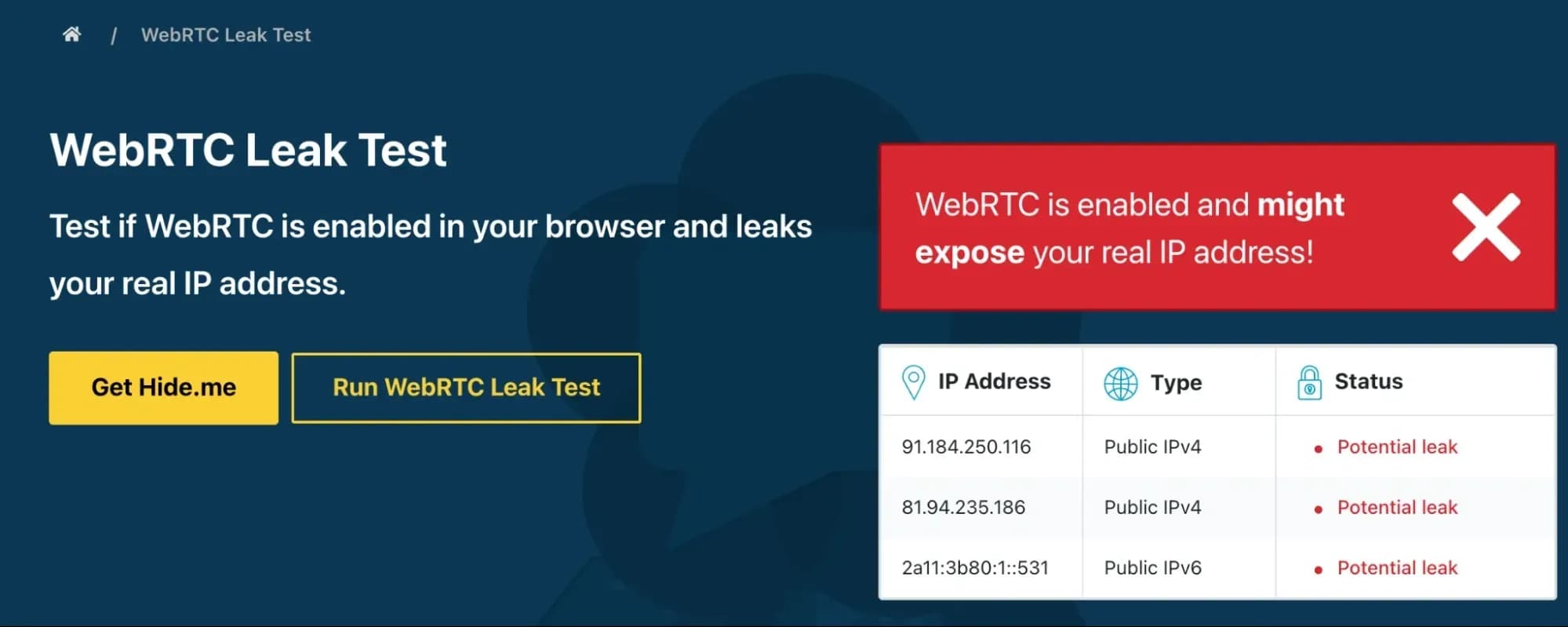

Stellen Sie zur Überprüfung zunächst eine Verbindung zu Ihrem VPN oder Proxy her und öffnen Sie dann einen der Dienste. Normalerweise wird das Ergebnis automatisch angezeigt, aber manchmal müssen Sie den Test manuell starten.

Der Bericht gibt die öffentliche IP-Adresse und die Netzwerkparameter an, die der Browser über WebRTC überträgt. Wenn Ihre echte ISP-IP-Adresse anstelle der VPN-IP angezeigt wird, legt WebRTC Daten direkt offen. Wenn nur die IP des VPN-Servers aufgeführt ist, liegt kein Leak vor. Einige Dienste informieren Sie einfach darüber, ob ein Leak vorhanden ist.

Neben Online-Tests ist es wichtig zu überprüfen, ob WebRTC im Browser selbst aktiviert ist.

Wenn Sie Firefox verwenden, geben Sie about:config in die Adressleiste ein. Suchen Sie in der Suchleiste nach dem Parameter media.peerconnection.enabled. Wenn der Wert „true“ ist, ist WebRTC aktiv. Bei „false“ ist WebRTC deaktiviert.

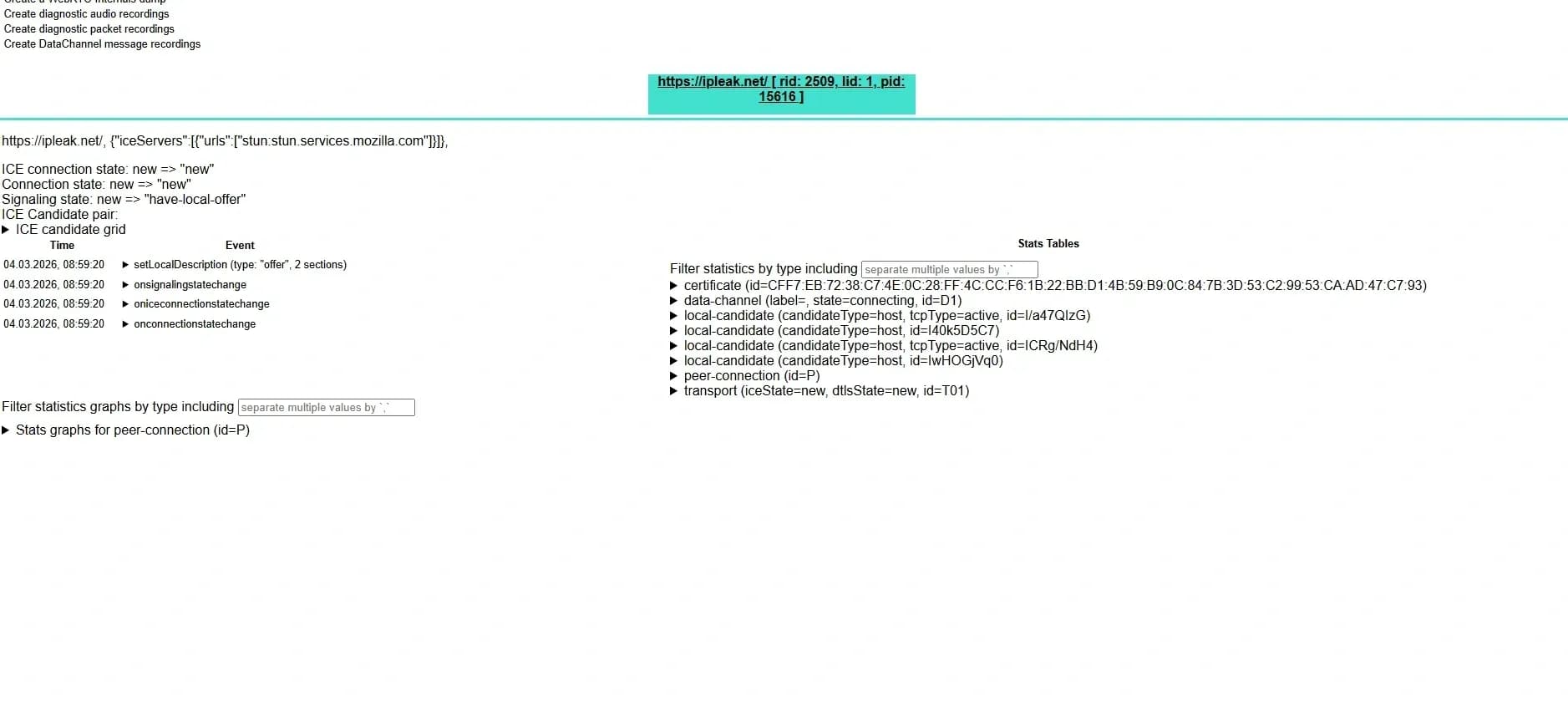

In Chrome und Edge gibt es keine integrierte WebRTC-Statusanzeige. Sie können die Funktion über die interne Diagnoseseite überprüfen: Öffnen Sie chrome://webrtc-internals (oder edge://webrtc-internals) in der Adressleiste. Wenn dort beim Besuch von Websites oder beim Ausführen von Tests Verbindungsaktivitäten angezeigt werden, funktioniert WebRTC. Wenn keine Verbindungen hergestellt werden, ist die Übertragung eingeschränkt.

Öffnen Sie im Brave-Browser "Einstellungen → Datenschutz und Sicherheit". Dort finden Sie die Parameter für die WebRTC-Verarbeitung und können festlegen, ob die Übertragung lokaler IP-Adressen zulässig ist.

Prüfung des TLS-Fingerprints

Sie können Ihren TLS-Fingerprint über den Dienst tls.peet.ws überprüfen. Er zeigt die ClientHello-Parameter Ihres Browsers sowie den berechneten JA3/JA4-Hash an und ermöglicht es Ihnen, ihn mit den Fingerprints gängiger Browser zu vergleichen. Auf diese Weise können Sie feststellen, ob Ihre Verbindung wie ein normales Chrome aussieht oder sich von den anderen abhebt.

Wie Sie sich vor Leaks schützen

Der Schutz vor Leaks erfordert einen umfassenden Ansatz. Es reicht nicht aus, einfach nur ein VPN einzuschalten – es ist wichtig, das System und den Browser richtig zu konfigurieren sowie die Verbindung regelmäßig zu überprüfen. Beginnen wir mit dem Schutz vor DNS-Leaks.

Schutz vor DNS-Leaks

Der erste Schritt ist die Auswahl eines VPN-Dienstes mit integriertem Schutz vor DNS-Leaks. Eine solche Funktion wird normalerweise als DNS Leak Protection bezeichnet und bedeutet, dass alle DNS-Anfragen automatisch über die sicheren Server des VPNs selbst geleitet werden.

Ein solcher Schutz wird von vielen großen Anbietern implementiert, zum Beispiel von NordVPN, ExpressVPN und Proton VPN. Bei der Nutzung solcher Dienste werden DNS-Anfragen nicht direkt an den ISP gesendet, selbst wenn das System standardmäßig konfiguriert ist.

Die zweite Schutzschicht ist die manuelle Konfiguration von DNS-Servern. Sie können öffentliche DNS angeben, die nicht mit Ihrem ISP verbunden sind. Die gängigsten Optionen sind Cloudflare (1.1.1.1) und Google (8.8.8.8).

Sie können DNS in den Netzwerkverbindungseinstellungen Ihres Betriebssystems konfigurieren. Unter Windows geschieht dies in den Adaptereigenschaften; unter macOS im Abschnitt "Netzwerk". Außerdem ermöglichen es einige moderne Browser, die Verwendung von Secure DNS direkt in den Einstellungen zu aktivieren.

Die Kombination aus einem VPN mit aktiviertem DNS-Leak-Schutz und manuell eingestellten DNS-Servern reduziert das Risiko, Anfragen direkt an den ISP zu übertragen, erheblich.

Schutz vor WebRTC-Leaks

WebRTC arbeitet auf der Browser-Ebene, daher wird der Schutz genau dort konfiguriert. Wenn Sie ein VPN verwenden, WebRTC aber nicht eingeschränkt haben, kann der Browser dennoch Ihre echte IP-Adresse preisgeben.

Die erste Methode ist die Deaktivierung von WebRTC in den Browsereinstellungen. In Firefox geschieht dies über die Seite about:config: Sie müssen den Parameter media.peerconnection.enabled finden und den Wert auf false setzen. Danach wird der Browser aufhören, WebRTC für den Aufbau direkter Verbindungen zu verwenden.

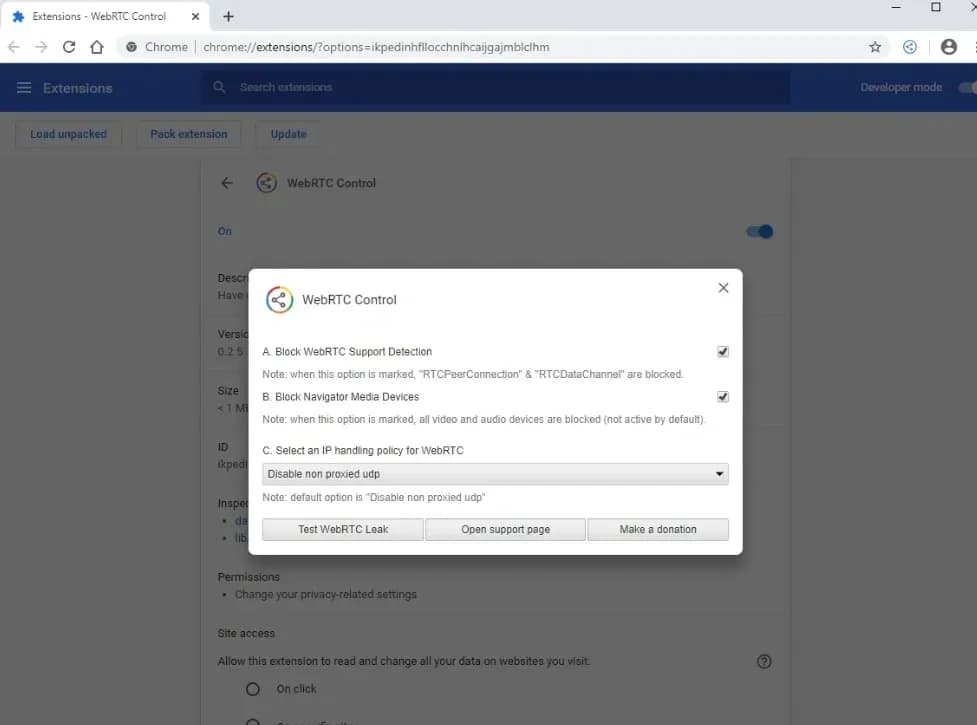

In Chrome und Edge ist es unmöglich, WebRTC mit Standardwerkzeugen vollständig zu deaktivieren. In diesem Fall werden Erweiterungen verwendet, die die Übertragung von Netzwerkdaten über WebRTC blockieren. Beliebte Optionen sind uBlock Origin (mit zusätzlicher Konfiguration) und WebRTC Control. Sie schränken die Übertragung der echten IP-Adresse durch Browsermechanismen ein.

Die dritte Option ist die Verwendung von Browsern mit verbessertem Datenschutz. Zum Beispiel blockiert Brave WebRTC standardmäßig nicht, jedoch kann dieser Parameter in den Datenschutzeinstellungen des Browsers geändert werden.

Nach dem Vornehmen von Änderungen wird empfohlen, die Verbindung über einen Online-Test erneut zu überprüfen, um sicherzustellen, dass die echte IP-Adresse nicht mehr angezeigt wird.

Schutz vor TLS-Leaks

Es ist unmöglich, das Senden des ClientHello zu deaktivieren – ohne dies wird keine verschlüsselte Verbindung aufgebaut. Das Ziel ist nicht, den Fingerabdruck zu verbergen, sondern sicherzustellen, dass er unter Millionen von normalen Benutzern nicht auffällt.

Der zuverlässigste Weg ist die Verwendung einer aktuellen Version eines Chromium-basierten Browsers. In diesem Fall stimmt Ihr TLS-Fingerabdruck mit dem Fingerabdruck einer riesigen Anzahl von Chrome-Benutzern überein, und Anti-Bot-Systeme werden nichts Verdächtiges bemerken.

Probleme treten auf, wenn etwas Nicht-Standardmäßiges in der Kette auftaucht: ein veralteter Browser, eine untypische TLS-Bibliothek oder ein Automatisierungstool. Der Fingerabdruck wird sofort selten und dadurch auffällig.

In Linken Sphere existiert dieses Problem nicht. Der Browser läuft auf einer aktuellen Chromium-Engine, sodass jedes Profil beim Verbinden denselben Satz an Chiffren und Erweiterungen sendet wie ein normales Chrome der entsprechenden Version. Der TLS-Fingerabdruck wird nicht einzigartig sein – er wird einfach mit Tausenden von echten Benutzern übereinstimmen. Genau das ist für eine ordnungsgemäße Maskierung erforderlich.

Fazit

Sie können das Risiko von Leaks reduzieren, indem Sie einige einfache Regeln befolgen:

1. Verwenden Sie ein zuverlässiges VPN mit DNS-Leak-Schutz und einem Kill Switch.

2. Geben Sie bei Bedarf öffentliche DNS-Server manuell an.

3. Überprüfen Sie den WebRTC-Status in Ihrem Browser und deaktivieren Sie ihn falls erforderlich.

4. Überprüfen Sie Ihre Verbindung regelmäßig auf DNS- und WebRTC-Leaks.

Solche Maßnahmen garantieren keine vollständige Anonymität, erhöhen das Schutzniveau jedoch erheblich.

Hier finden Sie die häufigsten Fragen und ihre Antworten

Was ist ClientRects

Hallo, liebe Freunde. Heute werden wir über den Browser-Fingerprint namens Client Rects sprechen. Nutzer begannen erstmals 2016 über diesen Fingerprint zu sprechen, nachdem die erste grundlegende und einfache Möglichkeit zu seiner Überprüfung im Browserleaks-Checker aufgetaucht w

So kaufen Sie eine Domain anonym mit Kryptowährung — Die besten Anbieter 2026

Wenn Sie eine Domain kaufen, können Ihr Name, Ihre Adresse und Ihre Telefonnummer in der öffentlichen WHOIS-Datenbank landen — jeder wird genau herausfinden können, wem die Website gehört. Einige Registrare bieten Datenschutzdienste an, aber nicht alle bieten wirklich ein hohes M

Warum IP-Sauberkeit wichtig ist und wie man sie überprüft?

Die Sauberkeit einer IP-Adresse ist von entscheidender Bedeutung, wenn Sie ungehinderten Zugriff auf Webressourcen, kein Risiko von Sperren und eine erfolgreiche Zustellung von E-Mail-Kampagnen benötigen. Im heutigen Artikel werden wir aufschlüsseln, was saubere IPs sind, mit wel