DNS, WebRTC ve TLS Sızıntıları — En Yaygın Hatalar

Bir VPN'e bağlandığınızda veya bir proxy kullandığınızda, gerçek IP adresinizin ve çevrimiçi etkinliklerinizin gizli kaldığı varsayılır. Ancak pratikte durum her zaman böyle değildir. Sızıntı adı verilen durumlar vardır — bazı verilerin güvenli kanalın dışına aktarılmasına neden olan teknik mekanizmalar.

DNS, WebRTC ve TLS sızıntıları, ağ veya tarayıcı ayarları nedeniyle teknik verilerin açığa çıktığı durumlardır: örneğin DNS sunucusu, gerçek IP veya bağlantı parametreleri. Bu tür sızıntılar tarama geçmişinizi ortaya çıkarmaz, ancak IP adresi, DNS sunucusu ve diğer bağlantı parametreleri arasındaki bir uyuşmazlığı açığa çıkarabilir ve bu da dolandırıcılık önleme sistemleri için bir tetikleyici görevi görebilir.

Bu makalede, DNS, WebRTC ve TLS sızıntılarının nasıl meydana geldiğini, bunların nasıl tespit edileceğini ve riskleri azaltmaya hangi önlemlerin yardımcı olabileceğini inceleyeceğiz.

DNS, WebRTC ve TLS sızıntıları gerçekte nedir?

DNS, WebRTC ve TLS, ağ etkileşiminin farklı seviyelerinde çalışır. Bu nedenle, veri ifşası mekanizmaları her durumda farklılık gösterir. Bir durumda istekler güvenli kanalı atlar; diğerinde tarayıcı doğrudan ağ bilgilerini iletir; üçüncü durumda ise şifreli bağlantının parametreleri analiz edilir.

Riskleri ve kendinizi koruma yollarını anlamak için her bir türü ayrı ayrı inceleyelim.

DNS Sızıntıları

DNS (Alan Adı Sistemi), aşina olduğumuz web sitesi adlarını IP adreslerine çeviren bir sistemdir. Tarayıcınıza bir adres girdiğinizde, cihazınız önce hangi IP'ye bağlanacağını bulmak için bir DNS isteği gönderir ve ancak ondan sonra siteyle bağlantı kurulur.

Bir VPN kullanırken, tüm isteklerin şifreli bir tünelden geçtiği ve VPN sağlayıcısının kendi DNS sunucuları tarafından işlendiği varsayılır. Ancak bazı durumlarda sistem, DNS isteklerini doğrudan İSS'nin (İnternet Servis Sağlayıcısı) sunucusuna göndermeye devam eder. Buna DNS sızıntısı adı verilir.

Bu durumda İSS, ana trafik VPN üzerinden geçse bile cihazın hangi alan adlarını talep ettiğini görür. Aynı zamanda sayfaların içeriği ve iletilen veriler şifreli kalır. Web sitelerinin kendileri ve bot koruma sistemleri kullanıcının DNS isteklerine erişemez. Sorunu yalnızca dolaylı olarak tespit edebilirler — örneğin, DNS sunucusu bir ülkeye veya sağlayıcıya aitken, genel IP adresi başka bir ağa aitse.

Nedenler farklılık gösterebilir: yanlış ağ yapılandırması, VPN'de yerleşik DNS sızıntı korumasının olmaması, protokol çakışmaları veya işletim sisteminin belirli özellikleri.

WebRTC Sızıntıları

WebRTC (Web Gerçek Zamanlı İletişim), modern tarayıcılara yerleşik olarak bulunan ve kullanıcılar arasında doğrudan bağlantı kurulmasını sağlayan bir teknolojidir. Ek bir yazılım yüklemeye gerek kalmadan doğrudan tarayıcı penceresinde görüntülü aramalar, sesli iletişim, çevrimiçi konferanslar ve veri aktarımı için kullanılır.

Bağlantının doğru çalışması için WebRTC, yerel ve harici IP adresleri dahil olmak üzere cihazın ağ bilgilerini talep eder. Bazı durumlarda WebRTC, VPN tünelini atlayarak ağ bilgilerini doğrudan iletebilir. Web sitesi trafiği bir VPN veya proxy üzerinden geçse bile, tarayıcı gerçek IP adresini özel veri değişim mekanizmaları (örneğin, ICE adayları — cihazın doğrudan bağlantı için sunduğu olası ağ adresleri ve rotalarının bir listesi) aracılığıyla iletebilir.

Sonuç olarak, WebRTC'nin etkin olduğu bir web sayfası kullanıcının gerçek IP'sini belirleyebilir. Aynı zamanda VPN'in kendisi çalışmaya devam eder, ancak bazı ağ bilgileri doğrudan açığa çıkar. İşte tam da bu nedenle WebRTC sızıntıları, bir VPN veya proxy kullanırken anonimlik seviyesini düşüren en yaygın sorunlardan biri olarak kabul edilir.

TLS Parmak İzi: Nedir ve sizi neden ele verir

TLS (Taşıma Katmanı Güvenliği), tarayıcı ile web sitesi arasındaki verileri şifreleyen bir protokoldür. Bu sayede bağlantı HTTPS olarak görüntülenir ve sayfaların içeriği ele geçirilmeye karşı korunur. Ancak TLS'nin çok az kişinin aklına gelen bir yan etkisi vardır — TLS parmak izi.

Bir tarayıcı HTTPS üzerinden bir siteye bağlandığında, yaptığı ilk şey sunucuya bir ClientHello mesajı — bir tür "kartvizit" — göndermektir. İstemcinin hangi şifreleme yöntemlerini desteklediğini, hangi TLS uzantılarını kullandığını ve bunları hangi sırayla listelediğini belirtir. Bu mesaj şifrelenmemiştir — sunucu bunu güvenli bir bağlantı kurulmadan önce bile görür.

Her tarayıcı ve her program ClientHello'da kendine özgü bir parametre seti gönderir. Chrome şifreleri ve uzantıları bir sırayla, Firefox başka bir sırayla, standart kütüphanelere dayalı bir Python betiği veya botu ise üçüncü bir sırayla listeler. Bu kombinasyon TLS parmak izidir. El yazısına benzetilebilir: aynı harfleri yazarsınız, ancak karakteristik tarzınız sizi diğerlerinden ayırabilir.

Bu tür parmak izlerini hesaplamak için standart yöntemler vardır — JA3 ve daha modern olan JA4. Bunlar ClientHello'dan parametreleri (şifre listesi, uzantılar, desteklenen algoritmalar) alır ve bunları kısa bir hash'e — istemciyi bilinen bir tarayıcı veya programla eşleştirmek için kullanılabilecek bir karakter dizisine — dönüştürür.

TLS parmak izi neden önemlidir

Birçok bot koruma ve dolandırıcılık önleme sistemi TLS parmak izini pasif olarak analiz eder — sayfada betik çalıştırmalarına veya çerezleri kontrol etmelerine gerek yoktur. ClientHello'ya bakmaları yeterlidir. Bir istek Chrome User-Agent başlığıyla geliyorsa, ancak TLS parmak izi bir Python kütüphanesiyle eşleşiyorsa, sunucu gerçek bir kullanıcıyla uğraşmadığını anında anlar. Böyle bir bağlantı şüpheli olarak işaretlenebilir, bir CAPTCHA alabilir veya engellenebilir.

Bu, sayfadaki davranışları analiz etmeden önce bile tetiklenen ilk savunma hattıdır. İşte tam da bu yüzden, TLS parmak izi otomasyonu ele veriyorsa, mükemmel şekilde yapılandırılmış HTTP başlıkları bile işe yaramayacaktır.

DNS, WebRTC ve TLS sızıntıları nasıl kontrol edilir

Bir VPN veya diğer anonimleştirme araçlarını kullanıyorsanız sızıntıları kontrol etmek zorunlu bir adımdır. Pratikte bunu nasıl kontrol edeceğinizi inceleyelim.

DNS sızıntılarını kontrol etme

Bir DNS sızıntısını tespit etmenin en kolay yolu çevrimiçi hizmetleri kullanmaktır. Kontrol işlemi birkaç dakika sürer ve özel beceriler gerektirmez.

Bunun için aşağıdakileri kullanabilirsiniz:

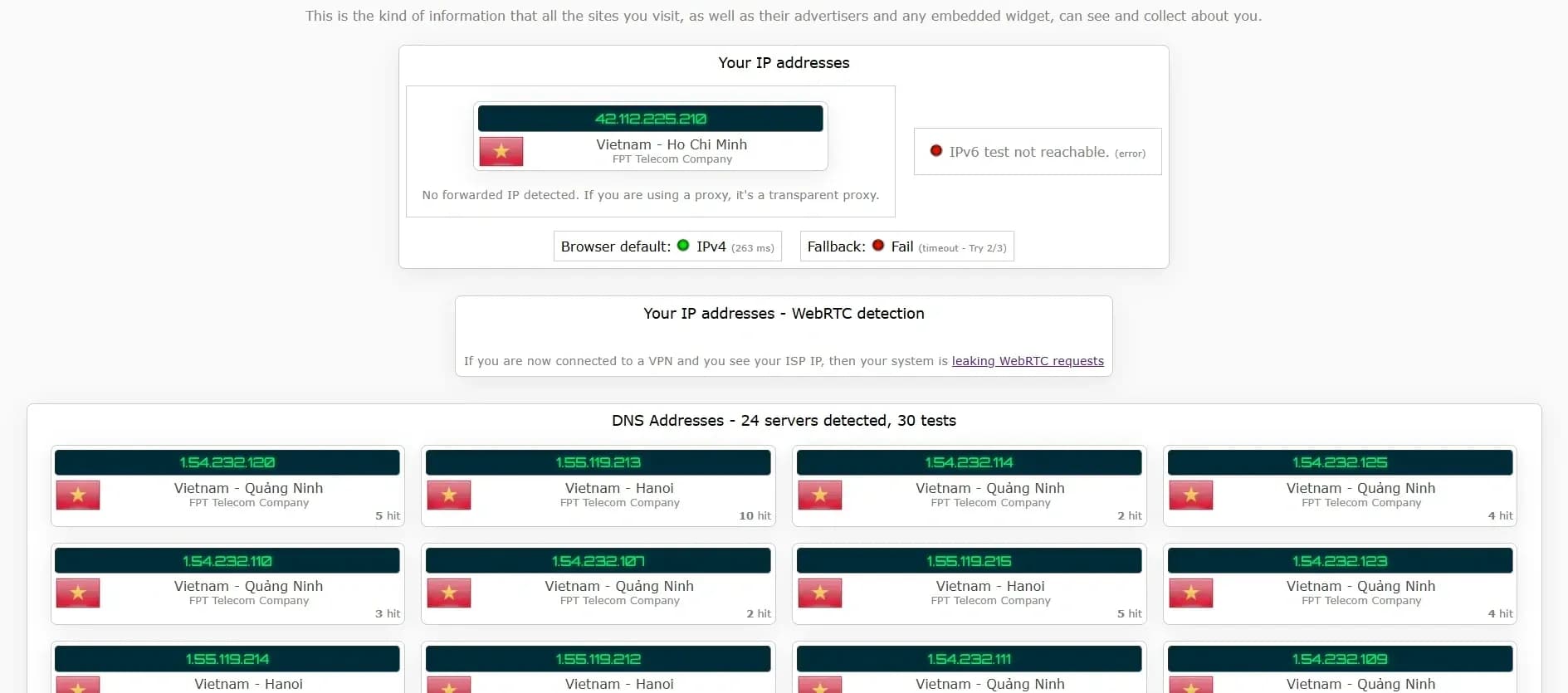

Kontrol etmek için önce VPN veya proxy'nize bağlanın, ardından DNS test hizmetlerinden birini açın. Bazen sonuç hemen yüklenir, ancak bazı durumlarda testi başlatmanız gerekir.

Rapor, isteklerinizin geçtiği DNS sunucularını gösterecektir. VPN sağlayıcısının sunucuları veya genel DNS'ler (örneğin, Cloudflare veya Google) listeleniyorsa, koruma doğru çalışıyor demektir. İSS'nizin (İnternet Servis Sağlayıcısı) adı veya IP'si görüntüleniyorsa, bu bir DNS sızıntısının işaretidir.

Kullanılan DNS'i çevrimiçi hizmetler olmadan da kontrol edebilirsiniz.

Windows kullanıyorsanız:

1. Komut istemini açın (Win + R → cmd).

2. Şu komutu girin: nslookup example.com

3. Server satırı, isteği işleyen DNS sunucusunu gösterecektir.

macOS / Linux kullanıyorsanız:

Terminalde şunu çalıştırın: nslookup example.com veya dig example.com

VPN açıkken İSS'nizin DNS'i görüntüleniyorsa, bu durum isteklerin tüneli atladığı ve korumanın yanlış yapılandırıldığı anlamına gelir.

WebRTC sızıntılarını kontrol etme

Özel çevrimiçi hizmetleri kullanarak bir WebRTC sızıntısını kontrol edebilirsiniz. Prosedür DNS testine benzer.

Bunun için aşağıdakileri kullanabilirsiniz:

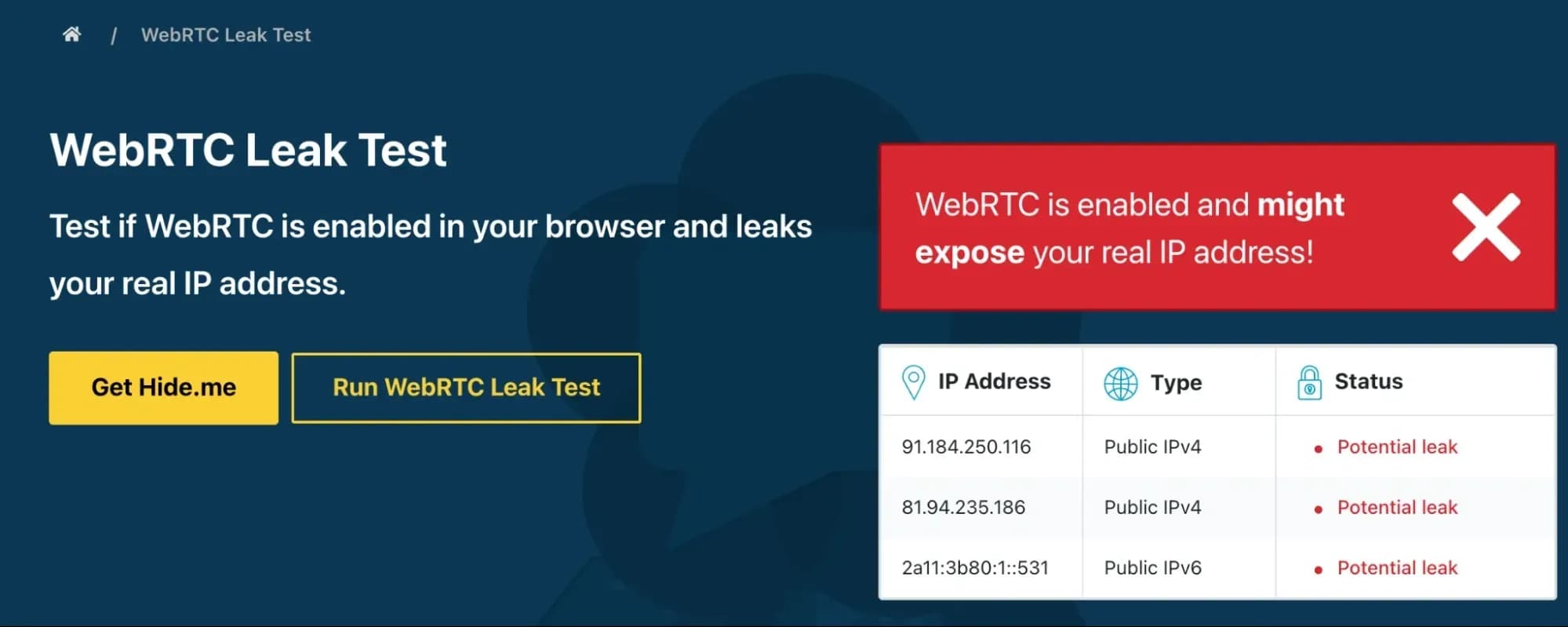

Kontrol etmek için önce VPN veya proxy'nize bağlanın, ardından hizmetlerden birini açın. Genellikle sonuç otomatik olarak görüntülenir, ancak bazen testi manuel olarak başlatmanız gerekir.

Rapor, tarayıcının WebRTC aracılığıyla ilettiği genel IP adresini ve ağ parametrelerini gösterecektir. VPN IP'si yerine gerçek İSS IP adresiniz görüntüleniyorsa, WebRTC verileri doğrudan ifşa ediyor demektir. Yalnızca VPN sunucusunun IP'si listeleniyorsa sızıntı yoktur. Bazı hizmetler sadece bir sızıntı olup olmadığını size bildirir.

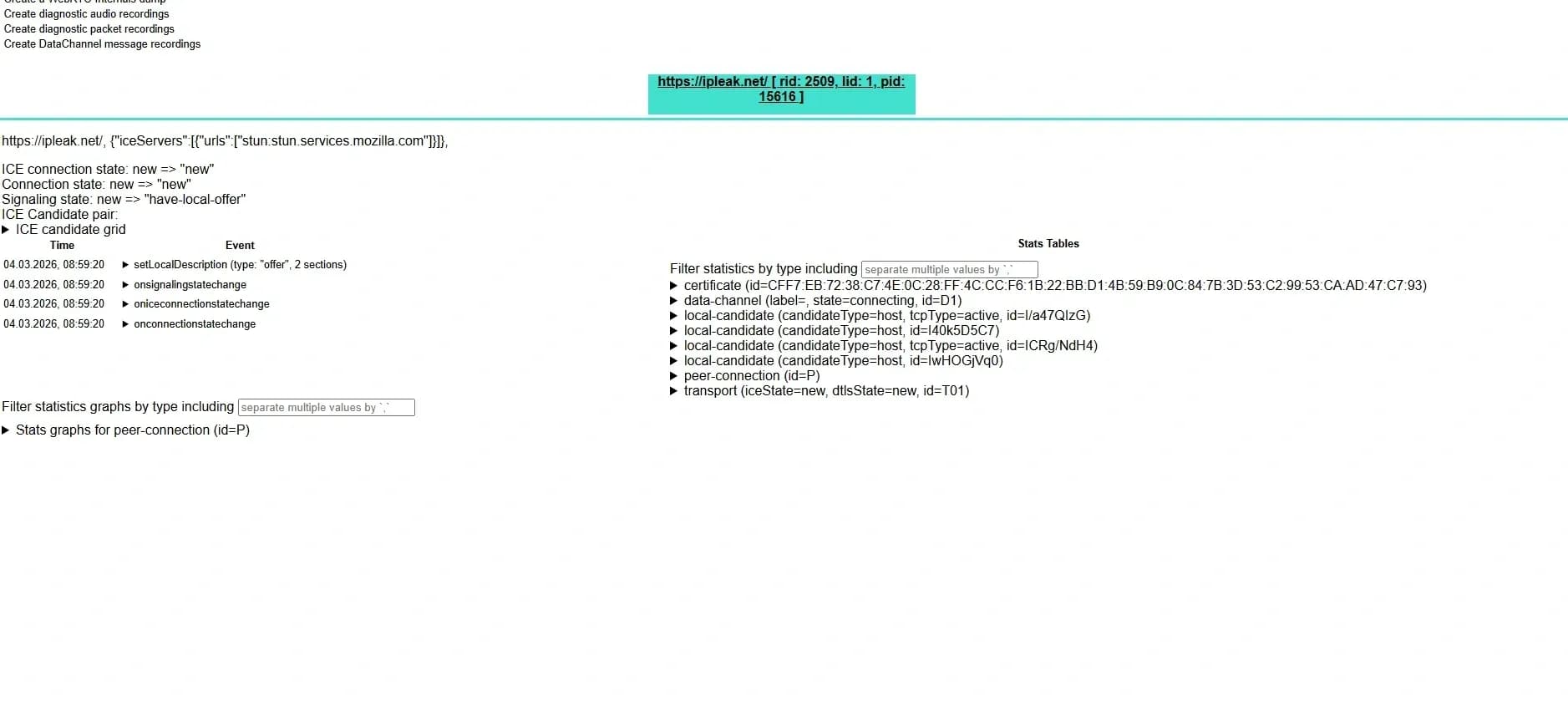

Çevrimiçi testlere ek olarak, WebRTC'nin tarayıcının kendisinde etkin olup olmadığını kontrol etmek önemlidir.

Firefox kullanıyorsanız, adres çubuğuna about:config girin. Arama çubuğunda media.peerconnection.enabled parametresini bulun. Değer true ise WebRTC aktiftir. False ise WebRTC devre dışıdır.

Chrome ve Edge'de yerleşik bir WebRTC durum göstergesi yoktur. Çalışmasını dahili tanılama sayfası üzerinden kontrol edebilirsiniz: adres çubuğunda chrome://webrtc-internals (veya edge://webrtc-internals) açın. Siteleri ziyaret ederken veya testleri çalıştırırken orada bağlantı etkinliği görüntüleniyorsa, WebRTC çalışıyor demektir. Bağlantılar oluşturulmuyorsa iletim kısıtlanmıştır.

Brave tarayıcısında "Ayarlar → Gizlilik ve güvenlik" bölümünü açın. Orada WebRTC işleme parametrelerini bulabilir ve yerel IP adreslerinin iletilmesine izin verilip verilmediğini belirleyebilirsiniz.

TLS parmak izini kontrol etme

tls.peet.ws hizmetini kullanarak TLS parmak izinizi kontrol edebilirsiniz. Tarayıcınızın ClientHello parametrelerini, hesaplanan JA3/JA4 özetini (hash) gösterir ve bunu popüler tarayıcıların parmak izleriyle karşılaştırmanıza olanak tanır. Bu şekilde, bağlantınızın normal bir Chrome gibi görünüp görünmediğini veya diğerlerinden farklı olup olmadığını görebilirsiniz.

Sızıntılara karşı kendinizi nasıl korursunuz

Sızıntılara karşı koruma kapsamlı bir yaklaşım gerektirir. Sadece bir VPN'i açmak yeterli değildir — sistemi ve tarayıcıyı doğru bir şekilde yapılandırmak ve bağlantıyı düzenli olarak kontrol etmek önemlidir. DNS sızıntılarına karşı koruma ile başlayalım.

DNS sızıntılarına karşı koruma

İlk adım, yerleşik DNS sızıntısı korumasına sahip bir VPN hizmeti seçmektir. Böyle bir özellik genellikle DNS Sızıntı Koruması olarak adlandırılır ve tüm DNS isteklerinin otomatik olarak VPN'in kendi güvenli sunucuları üzerinden yönlendirildiği anlamına gelir.

Bu tür bir koruma, örneğin NordVPN, ExpressVPN ve Proton VPN gibi birçok büyük sağlayıcı tarafından uygulanmaktadır. Bu tür hizmetleri kullanırken, sistem varsayılan olarak yapılandırılmış olsa bile DNS istekleri doğrudan İSS'ye gönderilmez.

İkinci koruma katmanı, DNS sunucularını manuel olarak yapılandırmaktır. İSS'nizle ilişkili olmayan genel DNS'leri belirtebilirsiniz. En yaygın seçenekler Cloudflare (1.1.1.1) ve Google'dır (8.8.8.8).

İşletim sisteminizin ağ bağlantısı ayarlarından DNS'i yapılandırabilirsiniz. Windows'ta bu işlem bağdaştırıcı özelliklerinden; macOS'te ise "Ağ" bölümünden yapılır. Ayrıca, bazı modern tarayıcılar Güvenli DNS kullanımını doğrudan ayarlardan etkinleştirmenize olanak tanır.

Etkinleştirilmiş DNS sızıntı korumasına sahip bir VPN ile manuel olarak ayarlanmış DNS sunucularının kombinasyonu, isteklerin doğrudan İSS'ye iletilme riskini önemli ölçüde azaltır.

WebRTC sızıntılarına karşı koruma

WebRTC tarayıcı düzeyinde çalışır, bu nedenle koruma tam olarak burada yapılandırılır. Bir VPN kullanıyor ancak WebRTC'yi kısıtlamadıysanız, tarayıcı gerçek IP'nizi hala açığa çıkarabilir.

İlk yöntem, tarayıcı ayarlarından WebRTC'yi devre dışı bırakmaktır. Firefox'ta bu işlem about:config sayfası üzerinden yapılır: media.peerconnection.enabled parametresini bulmanız ve değerini false olarak ayarlamanız gerekir. Bundan sonra tarayıcı, doğrudan bağlantılar kurmak için WebRTC kullanmayı bırakacaktır.

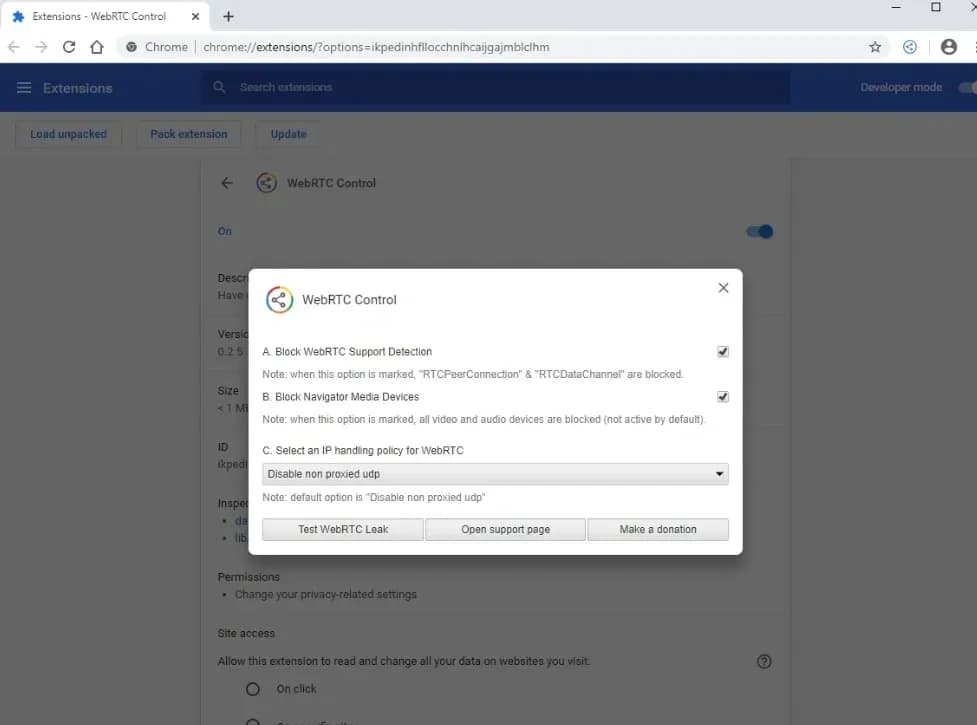

Chrome ve Edge'de, standart araçları kullanarak WebRTC'yi tamamen devre dışı bırakmak imkansızdır. Bu durumda, ağ verilerinin WebRTC aracılığıyla iletilmesini engelleyen eklentiler kullanılır. Popüler seçenekler uBlock Origin (ek yapılandırma ile) ve WebRTC Control'dür. Bunlar, gerçek IP'nin tarayıcı mekanizmaları aracılığıyla iletilmesini kısıtlar.

Üçüncü seçenek, gelişmiş gizliliğe sahip tarayıcılar kullanmaktır. Örneğin Brave, WebRTC'yi varsayılan olarak engellemez, ancak bu parametre tarayıcının gizlilik ayarlarından değiştirilebilir.

Değişiklikleri yaptıktan sonra, gerçek IP'nin artık görüntülenmediğinden emin olmak için çevrimiçi bir test aracılığıyla bağlantıyı yeniden kontrol etmeniz önerilir.

TLS sızıntılarına karşı koruma

ClientHello gönderimini devre dışı bırakmak imkansızdır — bu olmadan şifreli bir bağlantı kurulamaz. Amaç parmak izini gizlemek değil, milyonlarca normal kullanıcı arasında göze çarpmamasını sağlamaktır.

En güvenilir yol, Chromium tabanlı bir tarayıcının güncel bir sürümünü kullanmaktır. Bu durumda, TLS parmak iziniz çok sayıda Chrome kullanıcısının parmak iziyle eşleşecek ve anti-bot sistemleri şüpheli hiçbir şey görmeyecektir.

Zincirde standart dışı bir şey ortaya çıktığında sorunlar başlar: güncel olmayan bir tarayıcı, atipik bir TLS kütüphanesi veya bir otomasyon aracı. Parmak izi anında nadir hale gelir ve bu nedenle dikkat çeker.

Linken Sphere'de bu sorun mevcut değildir. Tarayıcı güncel bir Chromium motoru üzerinde çalışır, bu nedenle her profil bağlanırken ilgili sürümün normal bir Chrome'u ile aynı şifreleme ve eklenti setini gönderir. TLS parmak izi benzersiz olmayacaktır — sadece binlerce gerçek kullanıcıyla eşleşecektir. Doğru bir maskeleme için tam olarak gereken şey budur.

Sonuç

Birkaç basit kurala uyarak sızıntı riskini azaltabilirsiniz:

1. DNS Sızıntı Koruması ve Kill Switch özelliğine sahip güvenilir bir VPN kullanın.

2. Gerekirse, genel DNS sunucularını manuel olarak belirleyin.

3. Tarayıcınızdaki WebRTC durumunu kontrol edin ve gerekirse devre dışı bırakın.

4. Bağlantınızı DNS ve WebRTC sızıntılarına karşı düzenli olarak kontrol edin.

Bu tür önlemler tam bir anonimlik garanti etmez, ancak koruma düzeyini önemli ölçüde artırır.

Sıkça sorulan sorular

ClientRects Nedir

Merhaba sevgili dostlar. Bugün Client Rects (İstemci Dikdörtgenleri) adı verilen bir tarayıcı parmak izinden bahsedeceğiz. Kullanıcılar bu parmak izi hakkında ilk kez 2016 yılında, Browserleaks denetleyicisinde bunu kontrol etmek için ilk temel ve basit seçeneğin ortaya çıkmasınd

Kripto Para ile Anonim Olarak Alan Adı Nasıl Satın Alınır — 2026'nın En İyi Hizmetleri

Bir alan adı satın aldığınızda adınız, adresiniz ve telefon numaranız herkese açık WHOIS veritabanında yer alabilir — herkes web sitesinin tam olarak kime ait olduğunu öğrenebilir. Bazı kayıt kuruluşları veri gizliliği hizmetleri sunar, ancak hepsi gerçekten yüksek düzeyde bir an

IP Temizliği Neden Önemlidir ve Nasıl Kontrol Edilir?

Web kaynaklarına engelsiz erişime, sıfır engellenme riskine ve e-posta kampanyalarının başarıyla teslim edilmesine ihtiyacınız varsa, bir IP adresinin temizliği kritik bir öneme sahiptir. Bugünkü makalemizde, temiz IP'lerin ne olduğunu, itibarlarını kontrol etmek için hangi param